Qu'est-ce que la cybersécurité ? Définition, exemples et importance

La cybersécurité est l'ensemble des systèmes, outils et pratiques qui protègent les appareils et les réseaux contre les cyberattaques pouvant mettre vos appareils et vos données en danger. Découvrez pourquoi la cybersécurité est importante pour les particuliers et comment un logiciel de cybersécurité puissant comme Norton 360 peut protéger vos données et renforcer votre protection contre les menaces numériques.

La définition de la cybersécurité fait référence à la pratique consistant à utiliser des technologies, des processus et des contrôles pour protéger les réseaux, les appareils, les programmes et les données contre les cyberattaques, les dommages ou les accès non autorisés.

Aujourd'hui, les cybermenaces courantes auxquelles sont confrontés les consommateurs incluent divers types de phishing, d'attaques de malware et d'escroqueries en ligne. Les chercheurs en menaces de Gen Digital, la société mère de Norton, avertissent que l'émergence de l'IA générative rend ces attaques plus faciles à lancer et plus convaincantes que jamais.

Bien que certaines personnes associent la cybersécurité aux entreprises ou aux gouvernements, l'adoption de bonnes pratiques de cybersécurité s'avère tout aussi essentielle pour les particuliers. Se protéger signifie combiner des habitudes intelligentes avec un logiciel de cybersécurité robuste qui va au-delà de l'antivirus de base.

Cet article explore ce qu'est la cybersécurité dans le contexte actuel, comment elle fonctionne et les mesures pratiques que vous pouvez prendre pour vous protéger dans un monde numérique de plus en plus dangereux.

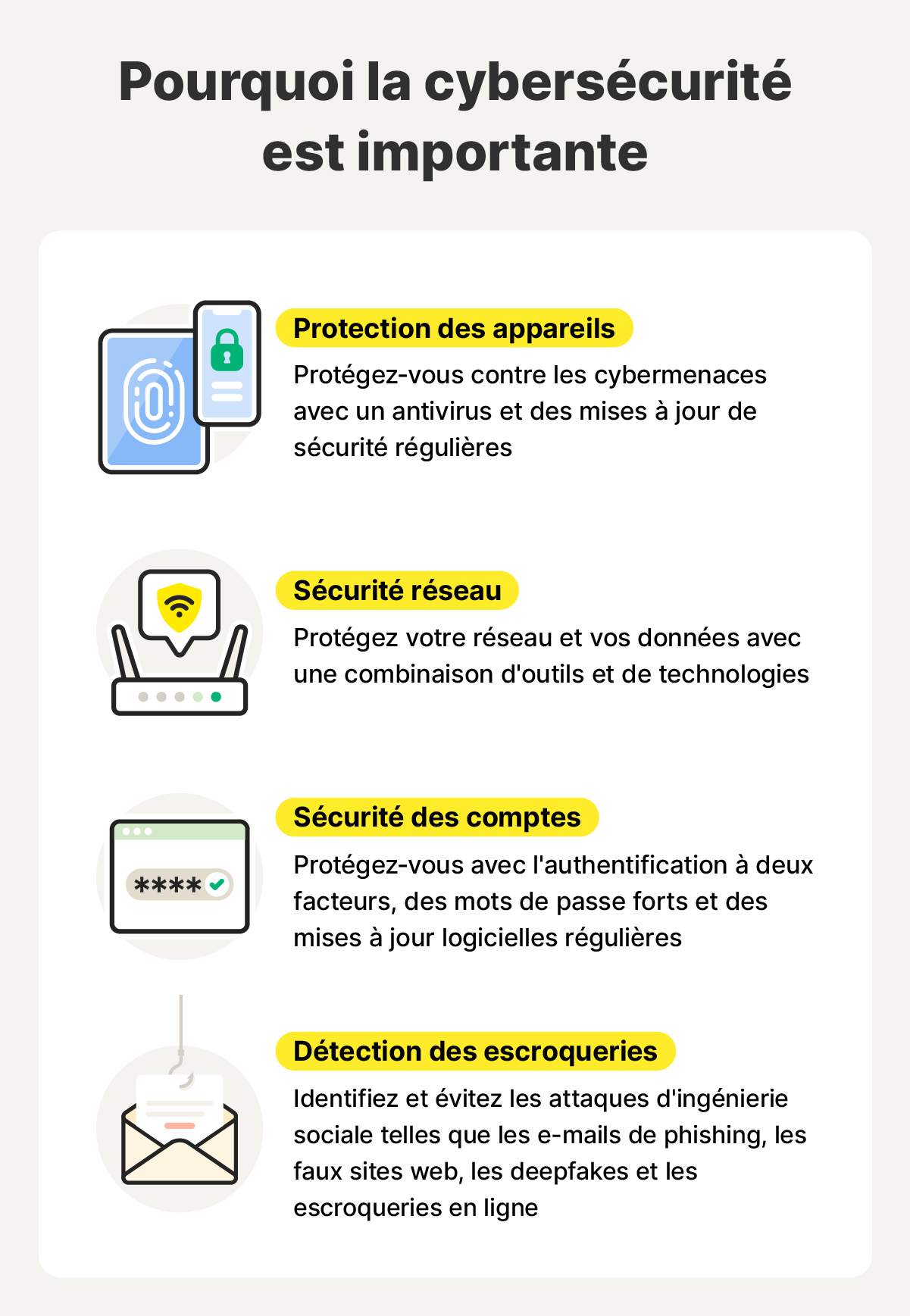

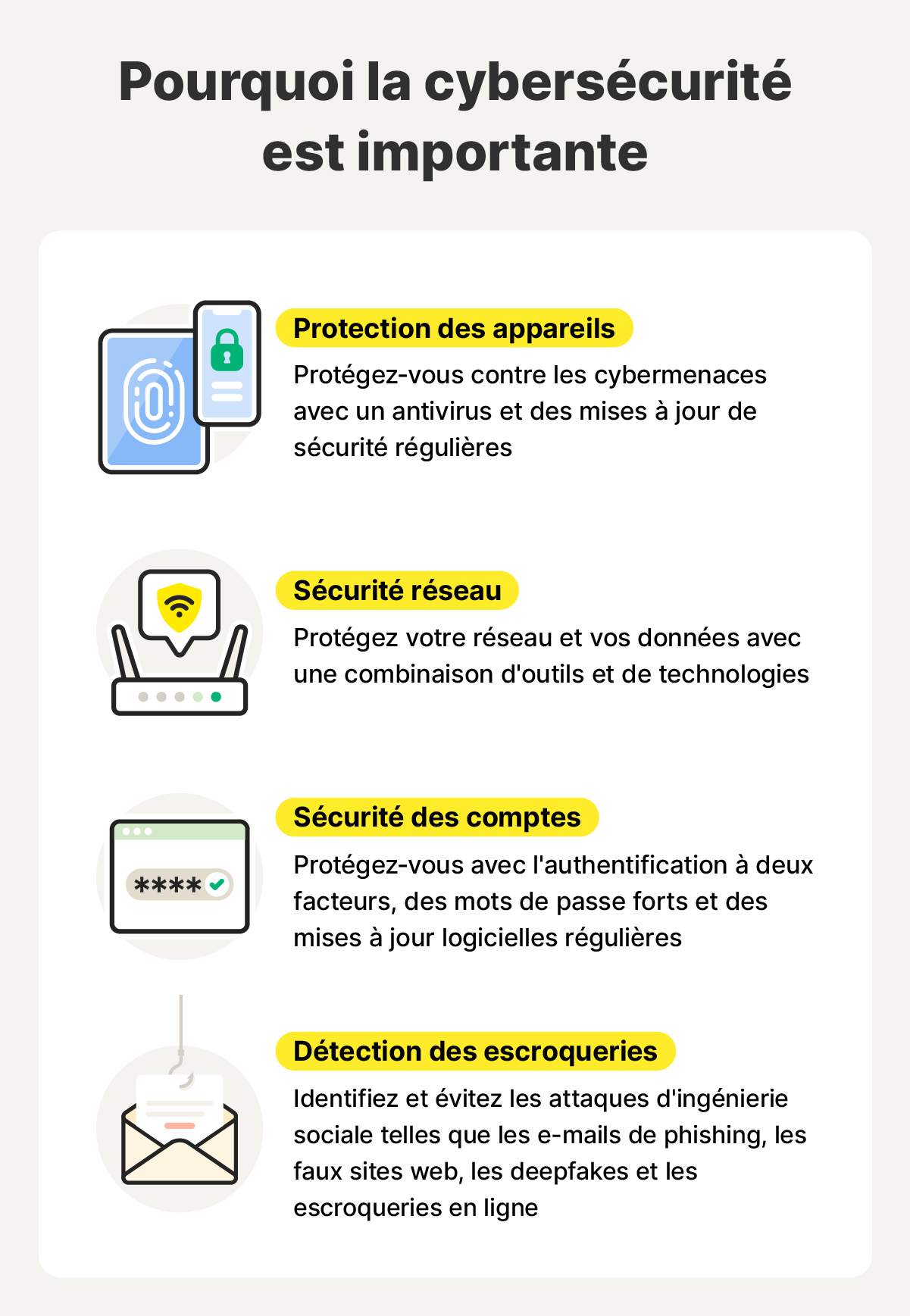

Pourquoi la cybersécurité est-elle importante ?

La cybersécurité est importante car elle vous aide à protéger votre argent, votre identité, vos informations personnelles et votre confidentialité. Pensez à la part de votre vie qui se déroule désormais en ligne : sans une stratégie de cybersécurité solide, vous vous exposez à des menaces comme la prise de contrôle de comptes de réseaux sociaux, les escroqueries en ligne, l'usurpation d'identité et les ransomwares. La résolution de ces incidents peut exiger beaucoup de temps et d'efforts, avec souvent de coûts financiers considérables.

Voici quelques conclusions d'un récent rapport sur les menaces de Gen qui soulignent la nature évolutive du paysage actuel de la cybersécurité :

- Les chercheurs en menaces ont noté une augmentation de 77 % des attaques d'adwares mobiles d'un trimestre à l'autre au troisième trimestre 2025, alimentées par de fausses applications capables de se dissimuler après l'installation.

- Au troisième trimestre 2025, plus de 83 % des violations de données incluaient des mots de passe, ce qui indique que les cybercriminels deviennent meilleurs pour voler des données de « qualité », selon Gen Digital.

Avec une part si importante de notre vie qui se déroule en ligne, la cybersécurité est devenue indispensable. La protection de vos données et la vigilance face aux nouveaux risques numériques font désormais partie de la vie moderne, tout comme l'installation d'un système d'alarme domestique.

Comment fonctionne la cybersécurité

La cybersécurité fonctionne en créant plusieurs couches de défense pour renforcer la protection contre les menaces potentielles. Elle combine des outils comme les Pare-feu, les logiciels antivirus, le chiffrement et les mots de passe forts pour garder les informations privées et sécurisées.

Alors que certaines de ces couches défensives consistent en des outils ou des logiciels, d'autres sont ancrées dans le comportement de l'utilisateur. La méfiance envers les liens suspects, les messages d'escroquerie et les publicités trop belles pour être vraies sur les réseaux sociaux compte également comme de la cybersécurité.

Les entreprises utilisent des mesures de cybersécurité pour garantir un accès Internet sûr et protéger les informations sensibles qui leur sont confiées depuis l'aube de l'ère numérique. Mais la cybersécurité n'est pas seulement la responsabilité des entreprises. La plupart des gens utilisent plusieurs appareils qui stockent des données sensibles. Cette réalité impose aux particuliers de prendre la cybersécurité tout aussi au sérieux.

Voici comment fonctionne la cybersécurité pour les particuliers :

- Protection des appareils : Utilisation de logiciels antivirus, maintien à jour des systèmes et activation des correctifs de sécurité automatiques.

- Sécurité réseau : Sécurisation de votre réseau Wi-Fi à l'aide d'un VPN et d'un pare-feu et tenue à l'écart des sites web dangereux.

- Sécurité des comptes : Utilisation de mots de passe uniques et complexes et activation de l'authentification à deux facteurs (2FA).

- Sensibilisation aux escroqueries et au phishing : Identification et évitement des attaques d'ingénierie sociale comme les e-mails de phishing, les faux sites web, les deepfakes et les escroqueries en ligne.

Ensemble, ces couches de protection renforcent la sécurité de vos informations et vos appareils.

Les menaces de cybersécurité les plus courantes

Le paysage de la cybersécurité est diversifié. Cependant, la plupart des cybermenaces se répartissent en trois catégories principales, comprenant les attaques de confidentialité, d'intégrité et de disponibilité.

- Les attaques de confidentialité ciblent les informations personnelles comme les mots de passe ou les coordonnées bancaires. L'objectif ultime des attaques de confidentialité est souvent de vendre des données sur le Dark Web ou de commettre une usurpation d'identité ou une fraude financière.

- Les attaques d'intégrité visent à modifier, corrompre ou manipuler des données ou des systèmes sans autorisation. L'objectif de l'attaquant n'est pas nécessairement de voler des informations ou de mettre des systèmes hors service. La falsification de données, les attaques de type « Man-in-the-middle » et les attaques par injection de code sont des exemples d'attaques d'intégrité.

- Les attaques de disponibilité se concentrent sur le blocage de l'accès aux fichiers, aux appareils ou aux services en ligne. Pour les consommateurs, cela prend souvent la forme d'un ransomware, qui bloque l'accès à vos données jusqu'au versement d'une rançon.

En pratique, ces catégories peuvent se chevaucher et elles englobent une large variété de menaces dont vous avez peut-être entendu parler, notamment les escroqueries de phishing, les malwares et les ransomwares. Examinons de plus près certaines cybermenaces courantes.

Ingénierie sociale, phishing et escroqueries

L'ingénierie sociale est une tactique de manipulation par laquelle les cybercriminels trompent les victimes pour qu'elles partagent des informations sensibles ou effectuent des actions dangereuses en exploitant des émotions humaines telles que la confiance, la peur ou l'urgence.

Dans le monde numérique, l'ingénierie sociale prend souvent la forme de phishing et d'escroqueries en ligne, où les attaquants se font passer pour des organisations ou des personnes de confiance par le biais de faux e-mails, SMS, messages sur les réseaux sociaux ou sites web pour inciter les victimes à cliquer sur des liens malveillants, à révéler des informations sensibles, à envoyer de l'argent ou à accorder l'accès à des comptes ou à des appareils.

Alors que de nombreuses attaques de phishing sont reléguées dans votre dossier de spam (espérons-le, comme ces 9 exemples réels d'e-mails de phishing), les cyberescrocs utilisent l'IA pour améliorer leurs tactiques. Ils créent de faux sites web qui semblent réels (appelés vibe scams par les chercheurs en menaces) et lancent des campagnes publicitaires d'escroquerie sur les réseaux sociaux.

Malware

Le malware est un logiciel malveillant conçu par des pirates informatiques pour infecter des appareils, voler des informations sensibles ou prendre le contrôle de systèmes.

Parmi les types de malwares bien connus figurent les spywares (comme les voleurs d'informations et les enregistreurs de frappe, qui peuvent enregistrer ce que vous tapez et transmettre ces informations aux pirates), les virus et les vers. Grâce aux malwares, les pirates peuvent dérober vos identifiants de connexion bancaire en ligne, détourner votre ordinateur ou déclencher des bombes de décompression qui bloquent votre système.

Le paysage des malwares évolue constamment, obligeant les chercheurs en cybersécurité à suivre les nouvelles variantes et à trouver des solutions pour protéger les utilisateurs. En 2025, par exemple, les chercheurs en menaces de Gen Digital, la société mère de Norton, ont remarqué la montée d'AuraStealer, un nouveau type de malware capable de voler des données des navigateurs et des applications, ainsi que des attaques de couplage fantôme, qui permettent aux pirates de prendre le contrôle des comptes WhatsApp.

De nombreux types de malwares peuvent être efficacement neutralisés par un puissant logiciel de cybersécurité, tel que Norton 360 Deluxe, qui offre de solides protections contre les spywares, les ransomwares et les virus.

Ransomware

Le ransomware est une forme particulièrement insidieuse de malware. En tant qu'attaque de disponibilité, il s'infiltre dans votre système et chiffre ou verrouille vos fichiers. Les attaquants exigent alors une rançon pour rétablir l'accès, généralement dans un délai strict. Les crypto-ransomwares, les ransomwares de verrouillage et certaines formes de scareware sont des types de ransomwares.

Dans une récente série d'incidents, une variante de ransomware nommée FunkSec a ciblé plus de 100 organisations dans le monde, chiffrant des fichiers et exigeant des paiements modestes en Bitcoin en échange du déchiffrement. L'équipe de cybersécurité derrière Norton et d'autres produits Gen a travaillé en étroite collaboration avec les forces de l'ordre pour démanteler l'opération.

Ce qui distinguait FunkSec n'était pas la rançon elle-même. C'était le fait que le groupe admettait ouvertement utiliser des outils d'IA pour aider à écrire du code, concevoir des modèles de phishing et automatiser des parties de leurs attaques.

Attaques DoS et DDoS

Une attaque par déni de service (DoS) est une tentative de submerger un site web, une application ou un service en ligne avec un trafic excessif afin qu'il devienne lent ou indisponible. Une attaque par déni de service distribué (DDoS) fonctionne de la même manière mais est effectuée à partir de nombreux appareils à la fois, utilisant souvent de grands réseaux d'ordinateurs compromis, ce qui rend l'attaque plus difficile à arrêter.

Bien que ces cyberattaques ciblent généralement les entreprises ou les plateformes en ligne, les consommateurs peuvent toujours en ressentir les effets, car elles peuvent mettre hors ligne des sites web populaires. Dans certains cas, les réseaux domestiques peuvent également être abusés dans le cadre d'une attaque DDoS si un appareil a été infecté par un malware et piégé dans un botnet.

Les outils de cybersécurité comme les pare-feu et les logiciels de sécurité peuvent bloquer le trafic suspect et détecter les malwares, contribuant ainsi à empêcher que vos appareils ne soient utilisés à mauvais escient dans des attaques DoS.

Attaque de type « Man-in-the-middle »

Dans une attaque de type « Man-in-the-middle » (MITM), les cybercriminels interceptent secrètement la connexion entre vous et un site web ou une application. En se positionnant au milieu, les attaquants peuvent espionner votre activité ou modifier activement les informations envoyées, vous redirigeant vers des sites web malveillants ou de fausses pages de connexion qui semblent légitimes.

Ce risque est particulièrement élevé sur les réseaux Wi-Fi publics non sécurisés, comme dans les cafés ou les aéroports. Dans ces situations, un acteur malveillant pourrait intercepter les données circulant entre votre appareil et le serveur, lui permettant de capturer des mots de passe, des informations de carte de paiement ou d'autres détails sensibles sans que vous vous en rendiez compte.

Pour limiter le risque d'attaques MITM, utilisez un VPN : cet outil de cybersécurité chiffre votre trafic, ce qui rend la lecture ou la manipulation de vos données beaucoup plus difficile pour les cybercriminels.

Menaces persistantes avancées

Les menaces persistantes avancées (APT) désignent un type d'attaque dans lequel un acteur non autorisé s'infiltre dans un réseau sans être détecté et y reste longtemps, espionnant les utilisateurs et exfiltrant des données. Les APT se produisent souvent dans des secteurs à haute valeur informative, tels que la sécurité nationale, la fabrication et l'industrie financière.

Les exemples récents incluent des campagnes comme Lumma Stealer et AMOS (Atomic Stealer). Ces voleurs d'informations maintenaient un accès à long terme aux appareils compromis, récoltant continuellement des identifiants, des portefeuilles crypto et des jetons d'authentification à deux facteurs au fil du temps, et permettant aux attaquants de collecter silencieusement des données précieuses sans détection immédiate.

Attaques basées sur l'IA

Les attaques basées sur l'IA utilisent des outils d'IA générative pour créer des escroqueries réalistes, personnalisées et à grande échelle plus rapidement que jamais. Au lieu de créer chaque message ou faux site web manuellement, les escrocs utilisent l'IA pour générer des e-mails convaincants, des vidéos deepfake et des sites web de phishing en quelques secondes.

Parmi les menaces émergentes figurent les fausses boutiques en ligne générées par IA. Ces escroqueries augmentent en automne à l'approche de la saison des fêtes. Les escrocs utilisent alors des plateformes de commerce électronique légitimes et des constructeurs de boutiques IA pour créer des pages de produits qui semblent authentiques. Ils testent souvent plusieurs versions pour voir laquelle fonctionne le mieux, rendant ces sites difficiles à distinguer des véritables entreprises en ligne.

Les particuliers peuvent s'appuyer sur un logiciel de cybersécurité avec une détection intégrée des escroqueries, comme Norton 360, pour faciliter l'identification des escroqueries IA habilement déguisées.

Les risques d'une mauvaise cybersécurité

Une cybersécurité faible ne signifie pas seulement faire face à des fenêtres publicitaires ennuyeuses ou à des appels de spam. Cela peut conduire à une usurpation d'identité, des comptes bancaires vidés et une exposition continue aux escroqueries ou à la fraude. Voici quelques-uns des principaux risques d'une cybersécurité faible :

- Usurpation d'identité : Lorsque les pirates accèdent à vos informations personnelles, ils peuvent usurper votre identité pour ouvrir des cartes de crédit, demander des prêts ou effectuer des achats non autorisés.

- Exposition de données personnelles : Un mot de passe faible ou un appareil non protégé peut permettre aux attaquants d'accéder à des fichiers, des e-mails ou des photos sensibles. Une fois vos données divulguées, elles sont susceptibles de se retrouver en vente sur le Dark Web, où des acteurs malveillants ont la possibilité de les acheter et de les utiliser à mauvais escient.

- Prises de contrôle de comptes : Une fois que les cybercriminels accèdent à vos comptes en ligne, ils peuvent en bloquer l'accès, prendre le contrôle, effectuer des achats et escroquer vos contacts.

- Pertes financières : Les cybercriminels ciblent souvent les comptes bancaires en ligne, d'achat et d'investissement. Il suffit d'un seul e-mail de phishing réussi ou du téléchargement d'une application frauduleuse pour leur donner accès à vos informations de paiement et entraîner des transactions non autorisées.

- Risque accru d'escroquerie : Lorsque vos données personnelles sont exposées sur le Dark Web, les fraudeurs peuvent créer des histoires d'escroquerie plus réalistes et personnalisées. Ils peuvent utiliser vos informations personnelles pour rendre leurs e-mails ou appels de phishing plus convaincants. Par exemple, il suffit de trois secondes d'audio enregistré pour que l'IA clone la voix d'une personne en vue d'une utilisation dans le cadre d'une escroquerie « salut maman ».

- Appareils corrompus : Les malwares peuvent ralentir votre appareil, provoquer des pannes, afficher des publicités non désirées, permettre aux attaquants de surveiller votre activité ou rendre votre appareil complice d'activités illicites.

- Fichiers perdus : Les cyberattaques comme les ransomwares sont capables de supprimer, chiffrer ou bloquer définitivement l'accès aux fichiers importants, y compris les photos et les documents.

- Dommages à la réputation : Les comptes compromis peuvent être utilisés pour envoyer des escroqueries, publier du contenu nuisible ou usurper votre identité en ligne, ce qui peut endommager les relations personnelles ou votre réputation professionnelle.

- Temps perdu et stress : La récupération après un cybercrime nécessite souvent un investissement considérable en temps et en énergie : la sécurisation des comptes, contestation des transactions frauduleuses et restauration des données perdues.

Mythes sur la cybersécurité

Il existe de nombreuses fausses idées associées à la cybersécurité. Par exemple, de nombreuses personnes croient que les pirates ne ciblent que les grandes entreprises ou que le logiciel antivirus intégré de leurs appareils suffit à les protéger.

Voici cinq idées reçues courantes sur la cybersécurité et la réalité derrière celles-ci :

- Je ne suis pas assez important pour être piraté : La plupart des cyberattaques ne sont pas personnelles, elles sont automatisées. Les attaquants utilisent des bots et des scripts pour scanner Internet à la recherche de mots de passe faibles, de logiciels obsolètes ou de données exposées. Si vos défenses sont baissées, vous êtes une cible potentielle, peu importe qui vous êtes.

- Les appareils Apple n'attrapent pas de virus : macOS et iOS sont généralement plus sécurisés de par leur conception, mais ils ne sont pas immunisés. En réalité, le rapport sur les menaces Gen T1/2025 a signalé une augmentation des attaques ciblant macOS, notamment des campagnes FakeCaptcha qui trompaient les utilisateurs pour qu'ils installent des malwares.

- Ma protection par défaut est suffisante : Les fonctions de sécurité intégrées fournissent une base utile, mais elles ne sont pas conçues pour arrêter toutes les menaces. Les escroqueries modernes basées sur l'IA, les attaques de phishing et les malwares échappent souvent aux protections par défaut, c'est pourquoi la superposition d'outils de sécurité est essentielle.

- La cybersécurité est uniquement une préoccupation pour les entreprises : Les particuliers sont désormais en première ligne de la cybersécurité. De l'usurpation d'identité aux escroqueries par phishing et aux malwares, les cybercriminels redoublent d'efforts pour récolter des données personnelles.

- Les mots de passe longs suffisent à empêcher un piratage : Même le mot de passe le plus complexe peut être volé lors d'une violation de données ou d'une attaque de phishing ou de malware. C'est pourquoi vous avez besoin d'une protection supplémentaire comme l'authentification multifactorielle et les outils de sécurité en ligne.

La cybersécurité concerne autant la sensibilisation que les conseils et les outils. Plus vous comprenez le mode opératoire des attaquants, plus il est facile de repérer les signaux d'alerte et de stopper les menaces avant leur propagation.

Les bonne pratiques en matière de cybersécurité

Que vous protégiez vos comptes personnels ou le réseau d'une petite entreprise, des mesures simples et proactives permettent de garantir la confidentialité et la protection de votre vie numérique.

Voici quelques mesures essentielles de cybersécurité pour renforcer votre sécurité en ligne :

- Utilisez des mots de passe forts et uniques : Créez des mots de passe sécurisés qui sont longs, complexes et différents pour chaque compte. Vous pouvez également utiliser un gestionnaire de mots de passe pour les stocker en toute sécurité afin de ne pas avoir à tous les mémoriser.

- Activez l'authentification multifactorielle : Même le meilleur mot de passe peut être volé. L'authentification multifacteur ajoute une couche de protection supplémentaire en exigeant une deuxième étape (comme un code à usage unique ou une vérification biométrique) pour confirmer votre identité.

- Mettez régulièrement à jour les logiciels : Les logiciels obsolètes contiennent souvent des failles de sécurité que les pirates exploitent pour obtenir un accès. Activez les mises à jour automatiques sur vos appareils pour vous assurer d'être toujours protégé contre les dernières vulnérabilités.

- Sauvegardez les données importantes : Maintenez toujours des sauvegardes sécurisées de vos fichiers critiques, soit dans le cloud, soit sur un disque dur externe. Cela vous aide à récupérer des données si votre système est touché par un ransomware, une panne matérielle ou une suppression accidentelle.

- Sécurisez votre Wi-Fi et vos réseaux : Modifiez les mots de passe par défaut du routeur et utilisez un chiffrement fort (WPA3, si disponible). Assurez-vous que le pare-feu de votre réseau est activé ou améliorez-le avec le Pare-feu intelligent Norton.

- Utilisez un VPN : Évitez le Wi-Fi public pour les tâches sensibles comme les opérations bancaires ou les achats, ou utilisez un VPN pour chiffrer votre connexion.

- Soyez conscient des escroqueries et du phishing : Traitez les messages inattendus avec prudence, évitez de cliquer sur des liens inconnus et ne partagez jamais d'informations personnelles ou financières sans vérifier la source. Soyez conscient que les publicités sur les réseaux sociaux peuvent mener à des sites web d'escroquerie.

- Utilisez un logiciel de cybersécurité réputé : Les outils de cybersécurité grand public aident à détecter et à bloquer les malwares, les escroqueries et autres cybermenaces avant qu'ils ne soient en mesure de causer des dommages. Choisissez un fournisseur de confiance qui offre une protection en temps réel, une détection du phishing et des analyses automatiques.

Norton 360 est votre allié en cybersécurité

La sécurité en ligne n'a pas à être compliquée. Norton 360 Deluxe fournit un système de protection à plusieurs niveaux qui renforce la sécurité de chaque aspect de votre vie numérique, de vos appareils et comptes à votre confidentialité et votre identité.

Les fonctions de cybersécurité complètes incluses avec Norton 360 Deluxe comprennent une protection contre les menaces en temps réel, une détection des escroqueries basée sur l'IA, un VPN sécurisé, un gestionnaire de mots de passe solide, la surveillance du Dark Web et une promesse de protection à 100 % contre les virus.

Une cybersécurité significative nécessite des défenses solides sur plusieurs fronts. Norton 360 fournit les outils dont vous avez besoin, le tout en un seul endroit, pour que vous puissiez naviguer sur Internet en toute tranquillité.

FAQ

Quel est le rôle des grandes entreprises technologiques en matière de cybersécurité ?

Les grandes entreprises technologiques jouent un rôle majeur dans la cybersécurité mondiale en développant des outils de sécurité avancés, en protégeant des quantités massives de données utilisateur et en collaborant avec les gouvernements sur la défense cybernétique.

Ce sont elles qui investissent dans la détection de menaces basée sur l'IA, le chiffrement et les équipes d'intervention rapide pour protéger à la fois leurs systèmes et les utilisateurs contre les menaces en ligne évolutives.

Qu'est-ce qu'un logiciel de cybersécurité ?

Un logiciel de cybersécurité protège vos appareils, réseaux et données contre les accès non autorisés, le vol ou les dommages. Les exemples courants incluent les programmes antivirus, les pare-feu, les outils de chiffrement et les systèmes de détection d'intrusion.

Qu'est-ce que la conformité en matière de cybersécurité ?

La conformité en matière de cybersécurité signifie respecter les lois, réglementations et normes de l'industrie pour protéger les données et systèmes numériques contre les cybermenaces. Cela inclut l'utilisation de mesures de sécurité comme le chiffrement, les pare-feu et les contrôles d'accès pour protéger les informations sensibles et éviter les pénalités légales ou financières.

Qu'est-ce que la gestion des risques de cybersécurité ?

La gestion des risques de cybersécurité est le processus continu d'identification, d'évaluation et de traitement des risques de sécurité numérique pour minimiser l'impact des cybermenaces. Cela signifie mettre en œuvre des mesures comme la surveillance continue, des contrôles de sécurité solides et une planification de la réponse aux incidents pour prévenir les incidents de cybersécurité, ou du moins réduire leur impact.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.