Qu'est-ce qu'un spyware et comment s'en protéger ?

Les spywares sont des logiciels malveillants qui surveillent secrètement votre activité et collectent des informations sensibles, comme des mots de passe, des données de localisation ou des habitudes de navigation, sans votre consentement. Découvrez ce que sont exactement les spywares, leur mode de fonctionnement et les signes d'infection. Ensuite, installez un logiciel de sécurité pour protéger vos appareils contre les spywares et autres menaces en ligne.

Les spywares, ou logiciels espions, sont un type de malware dangereux qui peuvent donner aux cybercriminels un accès direct à votre vie privée, en leur offrant l'accès à des données sensibles qu'ils peuvent utiliser pour voler de l'argent, prendre le contrôle de comptes, voire commettre une usurpation d'identité.

Bien que les attaques de spyware notables visent souvent des personnes de premier plan, comme des journalistes ou des politiciens, ces malwares sournois peuvent être utilisés pour cibler n'importe qui. Poursuivez votre lecture pour découvrir comment fonctionnent les spywares et ce que vous pouvez faire pour protéger vos appareils et votre vie privée.

Définition du spyware

Le spyware est un type de malware que les cybercriminels installent secrètement sur votre appareil mobile ou votre ordinateur sans votre permission. Ils peuvent alors surveiller votre activité, collecter des données sensibles comme vos mots de passe ou votre localisation, et les utiliser pour commettre une fraude ou une usurpation d'identité.

Bien que les spywares aient traditionnellement ciblé les ordinateurs de bureau et portables, les attaques sur les appareils mobiles sont devenues de plus en plus courantes. Au printemps 2025, par exemple, Apple a averti les utilisateurs de plus de 100 pays d'une attaque de spyware mercenaire ciblant les iPhones.

Un récent rapport Gen sur les menaces a révélé que les menaces mobiles étaient en hausse de manière plus générale, avec 25 % d'utilisateurs supplémentaires ciblés par des adwares et des spywares. De plus, une étude distincte a rapporté que 2,5 appareils mobiles sur 1 000 ciblés dans des escroqueries étaient infectés par le spyware Pegasus, un taux nettement plus élevé que celui enregistré précédemment.

Types de spywares

Parmi les types de spywares les plus courants figurent les adwares, les chevaux de Troie, les traceurs Internet et les moniteurs système. Voici un aperçu plus détaillé des tactiques utilisées par chaque type pour surveiller ou voler vos données.

- Adwares : Les adwares suivent votre historique de navigation et vos téléchargements pour prédire quels produits ou services vous intéressent. Ces données peuvent être vendues à des annonceurs ou utilisées directement pour diffuser des publicités ciblées, souvent sous forme de pop-ups ou de bannières intrusives.

- Chevaux de Troie : Les chevaux de Troie sont un type de malware déguisé en logiciel légitime. Tout comme la figure de la mythologie grecque, les chevaux de Troie accèdent aux appareils en se faisant passer pour des mises à jour ou des fichiers inoffensifs. Lorsqu'ils sont en place, ils peuvent perturber votre système, voler vos données ou accorder à un pirate un accès à distance.

- Traceurs Internet : Les traceurs Internet sont largement utilisés par de nombreux types de logiciels légitimes pour surveiller votre historique de navigation et vos téléchargements, généralement à des fins de marketing ou d'analyse. Mais certains spywares, comme les extensions de navigateur malveillantes ou les applications compromises, peuvent secrètement traquer votre activité sans votre consentement à des fins plus intrusives.

- Moniteurs système : Les moniteurs système sont conçus pour capturer les données d'utilisation de votre ordinateur. Les enregistreurs de frappe, par exemple, peuvent enregistrer vos frappes au clavier, ce qui signifie que les pirates pourraient lire vos e-mails ou voler vos identifiants de connexion. Les moniteurs système sont souvent déguisés en freeware ou en shareware.

- Rootkits : Les rootkits se cachent profondément dans votre système pour éviter la détection. Ils donnent aux attaquants un accès à distance à votre appareil pour voler des données, installer d'autres malwares ou contrôler les fonctions du système.

- Balises web : Les balises web sont de minuscules graphiques invisibles intégrés dans les e-mails ou les sites web. Elles permettent de savoir si vous avez ouvert un message ou visité une page. Elles sont souvent utilisées à des fins d'analyse marketing légitime, mais les criminels peuvent également les exploiter à des fins de surveillance.

- RedShell : RedShell est un outil d'analyse controversé qui était auparavant fourni avec certains jeux PC. Il suit le comportement des utilisateurs à des fins marketing, sans consentement explicite, en reliant l'activité en ligne à l'utilisation du jeu, ce qui soulève des préoccupations en matière de confidentialité.

- Cookies de suivi : Les cookies de suivi peuvent enregistrer votre activité sur plusieurs sites web. Les cookies de suivi internes sont généralement inoffensifs et permettent de personnaliser votre expérience, tandis que les cookies tiers peuvent agir comme des spywares en collectant et en partageant vos données à des fins de publicité ciblée.

Comment fonctionnent les spywares ?

Les spywares infiltrent votre appareil sans votre permission, s'installant souvent après que vous ayez cliqué sur un lien trompeur ou téléchargé une application d'apparence légitime qui a été compromise.

Une fois installé, il surveille votre activité et collecte des données sensibles comme vos mots de passe, votre historique de navigation, votre localisation ou votre adresse IP. Ces informations sont ensuite transmises à un tiers (souvent le cybercriminel ou le pirate qui a distribué le spyware) qui peut les utiliser pour vous surveiller, tenter de prendre le contrôle de vos comptes ou usurper votre identité.

Certains spywares sont créés pour cibler des individus spécifiques, comme des journalistes, des chefs d'entreprise ou des politiciens. D'autres types sont plus répandus et visent à collecter des quantités massives de données auprès des utilisateurs ordinaires.

Voici un aperçu plus détaillé du fonctionnement des spywares.

1. Infiltration

Votre appareil peut être infecté par un spyware si vous cliquez sur un lien dangereux, téléchargez un fichier infecté ou consultez un faux site web. Les cybercriminels essaieront souvent de vous inciter à effectuer l'une de ces actions lors d'une attaque de phishing ou d'une escroquerie en ligne. Vous pouvez également être exposé à un spyware si vous téléchargez un logiciel légitime qui a été compromis par un pirate.

Voici quelques-unes des principales méthodes d'infiltration de spyware à connaître :

- Ouverture d'e-mails de phishing : Les escroqueries par phishing peuvent vous inciter à cliquer sur des liens malveillants ou à télécharger des fichiers infectés.

- Vulnérabilités du réseau : Les criminels peuvent exploiter les failles de logiciels non corrigés pour installer discrètement un spyware.

- Visite de sites web usurpés : Les sites web falsifiés conçus pour ressembler au site web original qu'ils usurpent peuvent vous inciter à cliquer sur un lien infecté.

- Visiter des sites web malveillants : La visite de sites web compromis ou malveillants peut déclencher l'installation automatique d'un spyware.

- Télécharger des logiciels gratuits ou groupés : Le spyware se cache dans des logiciels gratuits ou d'apparence inoffensive pour s'introduire sur votre appareil lorsque vous les installez.

- Cliquer sur des publicités suspectes : Les publicités malveillantes peuvent infecter votre appareil avec un spyware si vous cliquez dessus, ou parfois même si vous ne le faites pas.

- Télécharger de fausses applications : Les applications malveillantes imitent souvent des applications légitimes pour inciter les utilisateurs à télécharger un spyware. Une fois installées, elles peuvent surveiller votre activité, voler des données ou accorder aux attaquants un accès à distance à l'appareil.

- Télécharger des logiciels malveillants : Les pirates peuvent exploiter des vulnérabilités pour créer des points d'entrée cachés dans les logiciels, ce qui leur permet de contourner les protocoles de sécurité habituels et d'installer un spyware à l'insu de l'utilisateur.

2. Surveillance et collecte de données

Une fois installé, le spyware s'exécute silencieusement en arrière-plan à votre insu. Il surveille en permanence votre activité, en recueillant votre historique de navigation, vos frappes au clavier, vos identifiants de connexion, vos e-mails, votre localisation, et des captures d'écran ou des enregistrements. Certains programmes peuvent même activer votre micro ou votre webcam.

Bien que le spyware soit conçu pour éviter d'être détecté, il peut causer des problèmes sur l'appareil, comme des performances plus lentes, des pop-ups inattendus ou une utilisation inhabituelle des données. La surveillance de ces signes avant-coureurs peut vous aider à prendre des mesures proactives pour éviter que votre vie privée ou votre sécurité ne soit compromise.

3. Transmission de données

Le spyware ne se contente pas de collecter vos informations sensibles, il les transmet également à des serveurs contrôlés par les attaquants. Ils peuvent ensuite les utiliser pour usurper votre identité, détourner vos comptes en ligne ou financiers, commettre une fraude ou vendre vos informations à d'autres cybercriminels sur le Dark Web.

Problèmes causés par le spyware

Si un spyware s'infiltre sur votre appareil, il peut compromettre vos données personnelles et potentiellement entraîner d'importantes atteintes à la vie privée ou des pertes financières. Voici un aperçu plus détaillé de certains des problèmes qu'une infection par un spyware peut causer.

- Vol de données : Le spyware peut collecter des informations sensibles comme les identifiants de connexion, les e-mails et les documents personnels, compromettant ainsi votre vie privée.

- Usurpation d'identité : Après avoir collecté vos données personnelles, les cybercriminels peuvent être en mesure d'usurper votre identité, ce qui peut entraîner un préjudice financier ou la perte de vos comptes.

- Pertes financières : Le vol d'informations financières peut entraîner des transactions non autorisées, le siphonnage de comptes bancaires et la fraude à la carte de crédit.

- Dommages à votre appareil : Le spyware consomme les ressources du système, ce qui entraîne des performances plus lentes, des pannes fréquentes et une autonomie réduite de la batterie.

- Perturbations de la navigation : Certains spywares modifient les paramètres du navigateur, redirigent les requêtes de recherche ou injectent des publicités indésirables, perturbant ainsi votre expérience en ligne.

Au-delà des conséquences tangibles d'une infection par un spyware, elle peut également avoir un impact négatif sur votre santé mentale.

Selon un article de Forbes de 2022, les victimes de spywares déclarent se sentir constamment surveillées, même dans leurs espaces les plus privés, ce qui entraîne de l'anxiété, de l'isolement et une perte de confiance dans leurs propres appareils. Les victimes de violence domestique, en particulier, sont de plus en plus ciblées par des spywares grand public installés par leur agresseur, ce qui provoque une peur persistante.

Comment repérer un spyware

Vous pouvez repérer un spyware en surveillant les liens suspects sur les sites web ou les fenêtres publicitaires intempestives, en vérifiant les avis et les autorisations avant d'installer un logiciel ou une application, et en ignorant les e-mails d'expéditeurs inconnus. Voici quelques signaux d'alerte courants qui peuvent indiquer que vous êtes confronté à un spyware.

- Fenêtres publicitaires intempestives suspectes : Les fenêtres publicitaires intempestives inattendues, en particulier celles qui apparaissent lorsque vous ne naviguez pas, peuvent contenir de fausses alertes ou des publicités conçues pour vous inciter à cliquer sur un lien et installer accidentellement un spyware sur votre appareil.

- Logiciel provenant d'une source non fiable : Télécharger un logiciel officiel à partir d'une source non officielle, comme un site de torrents ou une boutique d'applications tierce, pourrait mettre votre vie privée en danger. Ces téléchargements pourraient regrouper un spyware ou d'autres logiciels malveillants avec un programme légitime. Consultez les avis sur la plateforme et analysez tous les téléchargements avant de les installer pour vous protéger.

- Autorisations d'application excessives : Les applications demandant l'accès à votre appareil photo, à votre microphone, à vos contacts ou à votre position sans raison évidente peuvent être des spywares. Soyez prudent si un jeu ou un outil simple demande des autorisations de haut niveau qui ne semblent pas liées à ses fonctionnalités.

- Avis médiocres ou suspects : Les applications ou outils ayant de mauvais avis, ou des avis vagues, trop positifs et répétitifs, peuvent être suspectes. Soyez prudent si vous voyez des évaluations inhabituellement élevées sans commentaires détaillés ou si de nombreux évaluateurs semblent dire la même chose.

- Pièces jointes d'e-mail provenant d'expéditeurs inconnus : Les pièces jointes dans les e-mails provenant d'expéditeurs que vous ne reconnaissez pas, ou même de contacts connus qui semblent inhabituels, peuvent contenir un spyware. Évitez d'ouvrir des fichiers sauf si vous êtes sûr de leur origine et de leur objectif.

- Liens suspects : Les liens dans les e-mails, les SMS ou les messages sur les réseaux sociaux qui sont urgents, mal orthographiés ou sans rapport avec la conversation pourraient mener à un spyware. Passez la souris sur les liens pour prévisualiser l'URL de destination et évitez de cliquer si quelque chose vous semble suspect.

Signes d'une infection par un spyware

Les ralentissements inexpliqués du téléphone, un comportement étrange ou un nouveau logiciel sur votre appareil peuvent indiquer une infection par spyware. Voici quelques symptômes spécifiques à surveiller si vous soupçonnez que votre appareil est compromis.

- Appareil lent : Les spywares s'exécutent en arrière-plan, utilisant la puissance de traitement et ralentissant la vitesse de ping, les temps de chargement et les performances globales du système.

- Espace disque faible : Les spywares peuvent installer de gros fichiers cachés ou dupliquer vos données, consommant rapidement l'espace de stockage disponible de votre appareil et entraînant une défaillance du disque dur.

- Activité réseau inhabituelle : Des pics inattendus dans l'utilisation des données, en particulier lorsque vous n'utilisez pas activement votre appareil, peuvent indiquer qu'un spyware transmet des informations en arrière-plan.

- Modifications de vos paramètres : Les spywares peuvent détourner votre page d'accueil, votre moteur de recherche ou vos paramètres de sécurité pour affaiblir les défenses du système ou rediriger le trafic.

- Décharge de la batterie : Les spywares fonctionnant en continu peuvent rapidement décharger votre batterie, même lorsque votre appareil est inactif ou en mode veille.

- Surchauffe du téléphone : L'activité en arrière-plan continue des spywares peut surcharger votre appareil, ce qui provoque la surchauffe de votre téléphone même si vous l'utilisez à peine.

- Pop-ups persistants : Les pop-ups fréquents et intrusifs, en particulier en dehors de la navigation normale, peuvent indiquer qu'un spyware fonctionne en arrière-plan.

- Nouveaux programmes suspects : Les logiciels ou extensions de navigateur inconnus qui apparaissent sur votre appareil peuvent avoir été installés par un spyware pour suivre votre activité. Si vous ne vous souvenez pas de les avoir installés, considérez-les comme suspects.

Si vous remarquez l'un de ces signes, il est important d'agir rapidement avant qu'un spyware ne collecte davantage de vos données sensibles. Un outil de cybersécurité fiable comme Norton 360 Deluxe peut vous aider, avec une protection contre les menaces en temps réel qui peut vous aider à vous défendre contre les spyware, les malwares et les ransomware. Vous bénéficierez également d'un VPN sécurisé et d'une surveillance du Dark Web pour aider à protéger vos informations personnelles des regards indiscrets.

Comment supprimer un spyware

Si vous soupçonnez que votre appareil est infecté par un spyware, essayez de lancer une analyse de sécurité, d'utiliser un outil de suppression de spyware fiable et de désinstaller toutes les applications que vous ne reconnaissez pas. Voici un guide pour supprimer les spyware de vos appareils :

Depuis votre ordinateur

Si vous suspectez qu'un spyware a infecté votre ordinateur de bureau ou votre ordinateur portable, suivez ces étapes pour identifier l'infection et la supprimer :

- Examinez les programmes installés : Vérifiez votre liste de programmes installés et d'extensions de navigateur pour repérer tout élément inconnu ou suspect. Les spywares peuvent parfois se déguiser en logiciels légitimes. Si vous repérez quelque chose que vous ne reconnaissez pas, désinstallez-le.

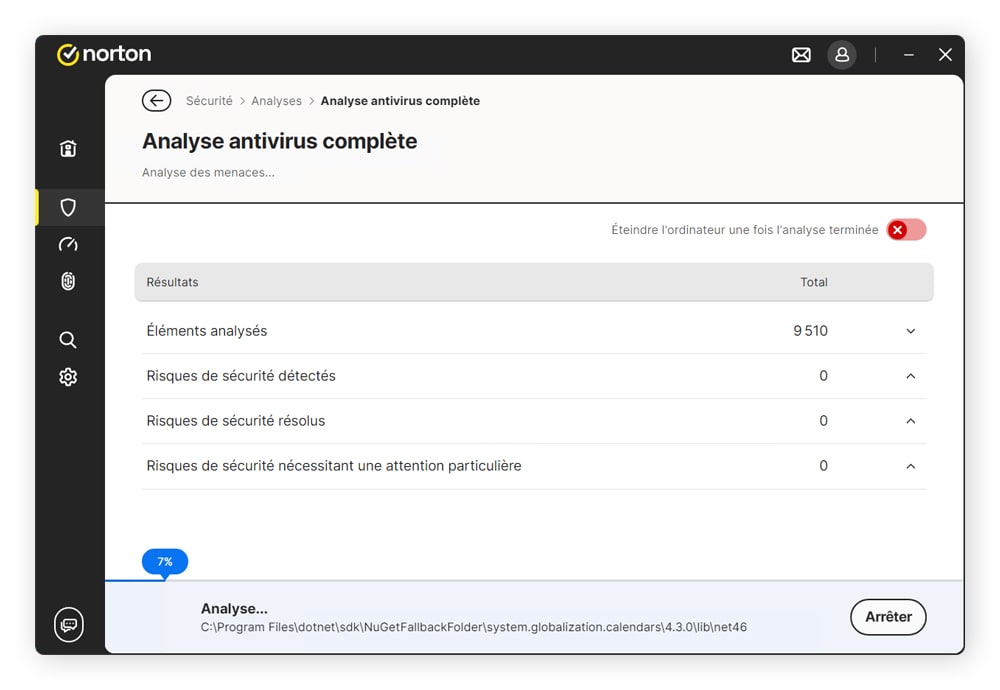

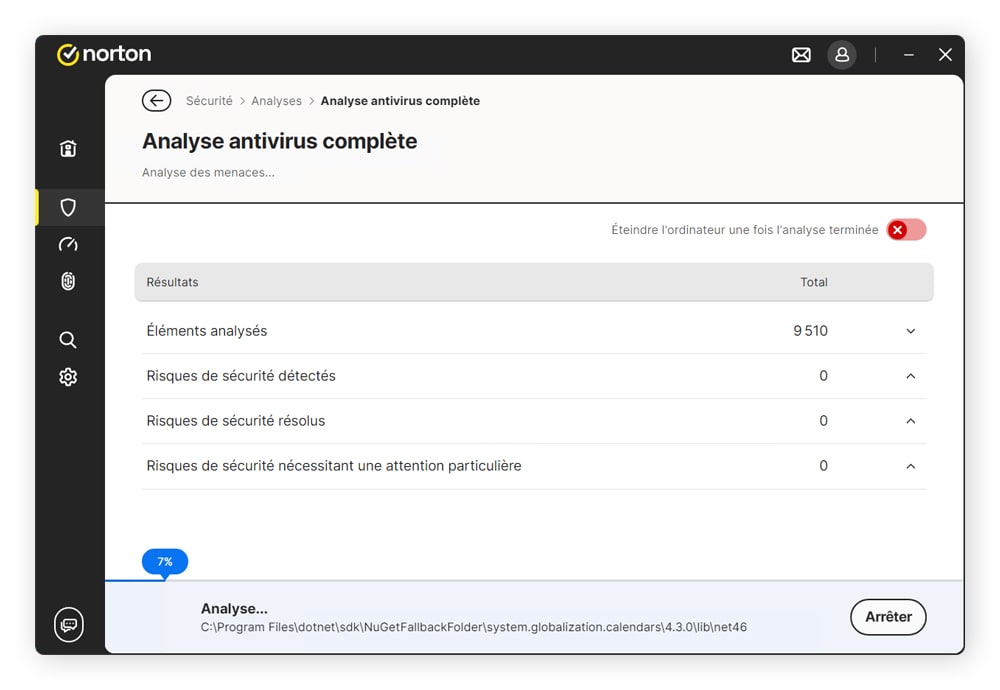

- Effectuez une analyse de sécurité : Utilisez un logiciel antivirus, comme Norton 360 Deluxe, pour analyser votre appareil. L'analyse permettra de détecter et de supprimer tout spyware ou autre malware.

Si le problème persiste après ces étapes, envisagez d'effectuer une réinitialisation d'usine pour effacer complètement votre système et supprimer les spywares. N'oubliez pas de sauvegarder d'abord vos fichiers importants pour éviter de les perdre définitivement.

Une fois que vous avez nettoyé votre système, investissez dans un logiciel antivirus robuste pour surveiller votre système en continu, détecter les risques potentiels et vous protéger contre les spywares qui pourraient accéder à vos informations personnelles ou les modifier.

Depuis votre téléphone

Si vous avez remarqué des signes de spyware mobile, suivez ces étapes pour trouver et supprimer les applications ou programmes infectés.

- Désinstallez les applications que vous ne reconnaissez pas : Si vous utilisez Android, accédez aux paramètres de votre téléphone, cliquez sur « Applications » et désinstallez toutes les applications qui vous semblent suspectes. Sur iPhone, appuyez de manière prolongée sur l'icône de l'application sur votre écran d'accueil, puis touchez « Supprimer l'app ».

- Lancez une analyse antivirus ou anti-malware : Utilisez l'application de sécurité par défaut de votre téléphone ou installez une application de sécurité réputée, comme Norton 360 Deluxe, pour lancer une analyse complète et supprimer tout spyware détecté.

Si la désinstallation des applications et l'analyse anti-malware ne résolvent pas le problème, envisagez de sauvegarder vos données et de réinitialiser votre téléphone aux paramètres d'usine.

Comment vous protéger contre les spywares

Vous pouvez contribuer à protéger vos appareils contre les spywares en combinant de bonnes habitudes numériques avec les bons outils de sécurité. Voici quelques pratiques qui peuvent vous aider à protéger votre ordinateur, votre appareil mobile et vos données personnelles.

- Utilisez un logiciel antivirus : Un logiciel antivirus fiable, comme Norton 360 Deluxe, peut aider à détecter et bloquer les cybermenaces, comme les liens infectés, et identifier les spywares sur votre appareil.

- Utilisez un bloqueur de fenêtres pop-up : Bloquer les fenêtres pop-up permet d'éviter de cliquer accidentellement sur des publicités malveillantes qui pourraient déclencher un téléchargement de spyware.

- Mettez à jour les systèmes d'exploitation : Les mises à jour logicielles régulières corrigent les vulnérabilités de sécurité que les spywares exploitent souvent.

- N'ouvrez pas les messages suspects : Les SMS ou e-mails non sollicités, notamment avec des pièces jointes, peuvent être des tentatives de phishing qui installent des spyware.

- Ne cliquez pas sur les liens suspects : Évitez de cliquer sur les liens provenant de sources inconnues, car ils peuvent vous rediriger vers des sites web infectés par des spywares.

- Ne téléchargez que depuis des sources fiables : Privilégiez les boutiques d'applications officielles et les sites web réputés pour réduire le risque de télécharger des logiciels infectés.

- Vérifiez les autorisations des applications : Les applications demandant des accès inutiles, comme votre appareil photo, votre micro ou votre localisation, peuvent collecter plus de données que nécessaire.

Protégez vos données contre les spywares

En comprenant mieux ce qu'est un logiciel espion et comment il fonctionne, vous pouvez prendre des mesures pour mieux protéger vos appareils. Pour une protection renforcée contre les pirates et les cybercriminels, optez pour Norton 360 Deluxe. Il peut vous aider à sécuriser encore davantage vos appareils grâce à une protection contre les menaces en temps réel.

FAQ

Les spywares sont-ils des virus ?

Les spywares et les virus informatiques font partie de la même famille : ce sont tous deux des types de malwares (logiciels malveillants). Mais il existe quelques différences clés. Les spywares visent à voler vos informations personnelles ou vos données sans votre consentement. Les virus sont conçus pour se propager d'appareil en appareil, causant des dommages au passage.

Les spywares peuvent-ils être détectés ?

Un logiciel de sécurité avancé ou antimalware peut détecter les spywares. Si vous avez remarqué que votre ordinateur ou votre téléphone se comporte différemment (par exemple, il fonctionne lentement ou affiche des fenêtres contextuelles inhabituelles ou particulièrement intrusives), lancez une analyse pour identifier et supprimer la menace.

Les cookies de suivi sont-ils des spywares ?

Certains cookies de suivi peuvent agir comme des spywares. Les cookies internes améliorent généralement votre expérience de navigation. Cependant, les cookies tiers, souvent utilisés par les annonceurs, peuvent suivre votre activité sur plusieurs sites et peuvent collecter ou vendre vos données sans votre consentement explicite.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.