Logiciel espion Pegasus : définition, détection et suppression

Le logiciel Pegasus est un outil de surveillance élaboré connu pour cibler les menaces à la sécurité nationale, ainsi que les journalistes et les activistes. Il ne constitue généralement pas une menace pour le citoyen moyen, et il n'est pas le seul type de spyware existant. Découvrez le fonctionnement de Pegasus, puis obtenez Norton 360 pour vous défendre contre d'autres formes plus courantes de spywares.

- Qu'est-ce que le logiciel Pegasus ?

- Comment fonctionne le logiciel Pegasus ?

- Attaques connues du logiciel Pegasus

- Avez-vous reçu l’e-mail d’escroquerie Pegasus ?

- Comment savoir si vous avez été infecté par le logiciel Pegasus ?

- Comment supprimer le logiciel Pegasus d'Android et d'iPhone (iOS) ?

- Répercussions juridiques et éthiques du logiciel Pegasus

- Analysez votre appareil pour détecter les spywares cachés

Si le spyware Pegasus a été conçu par une société israélienne de cyberespionnage pour lutter contre les activités criminelles et terroristes, il a également servi à espionner les voix qui contestent le pouvoir, comme les activistes, les journalistes et les lanceurs d'alerte.

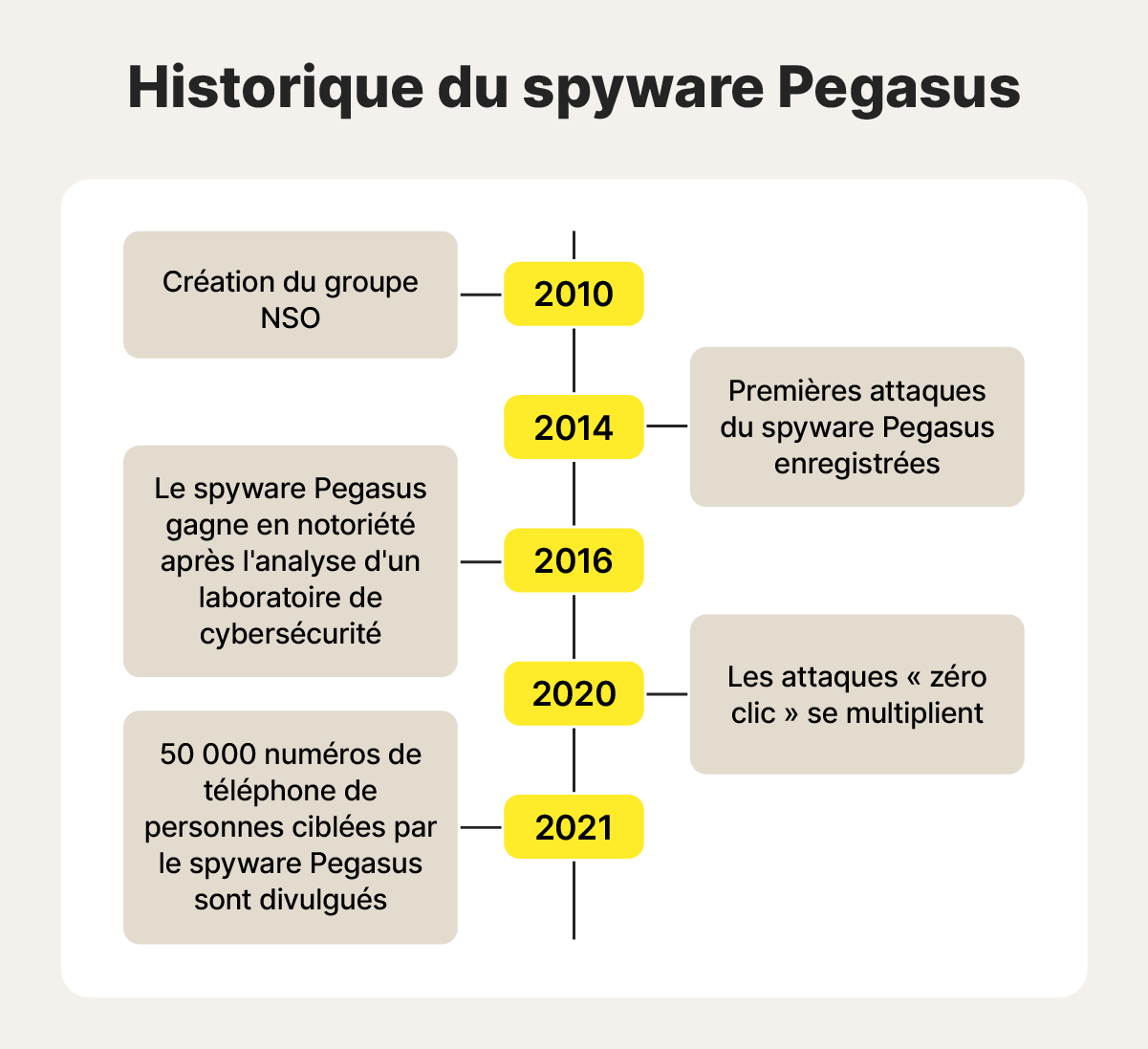

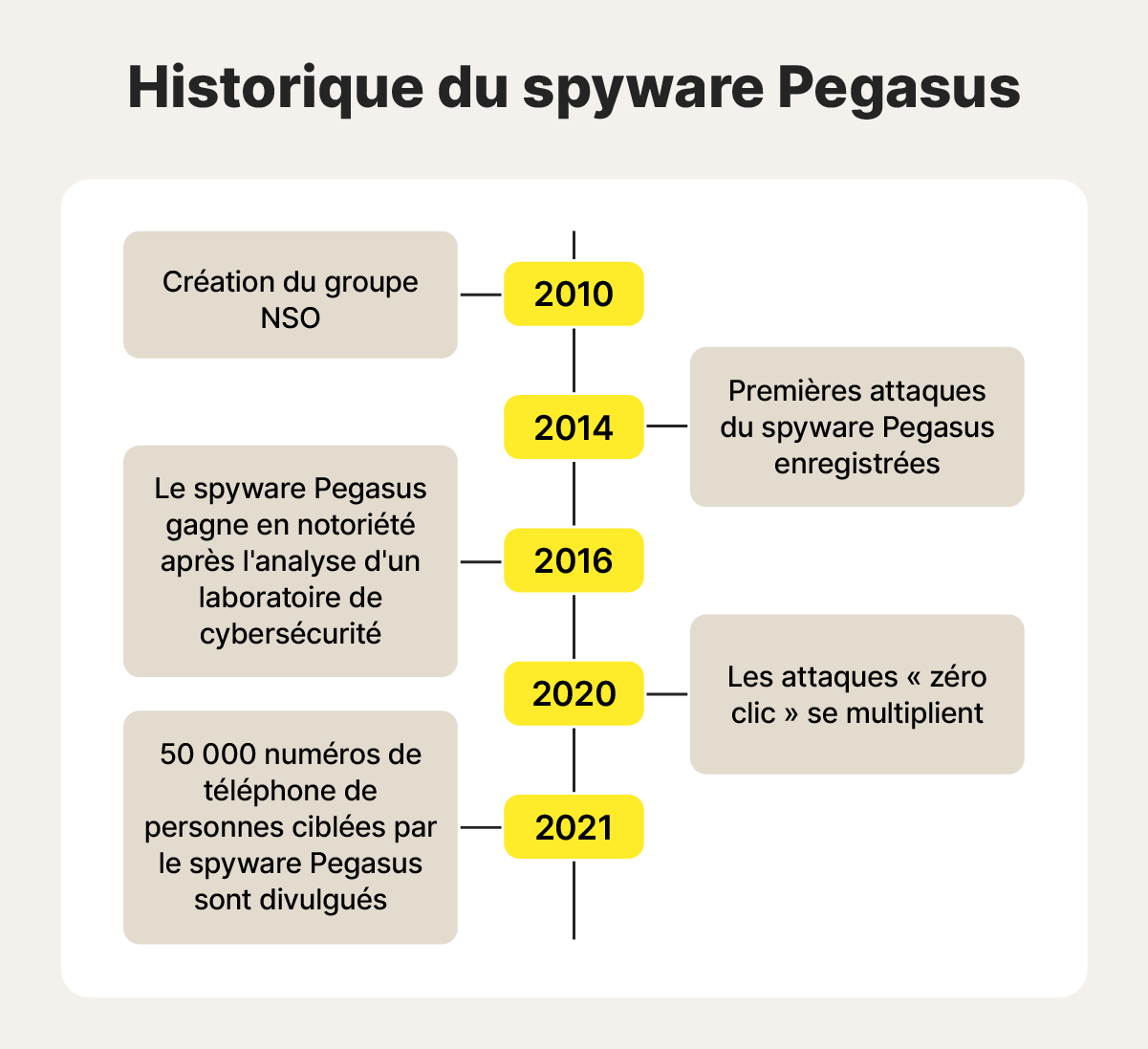

Des données suggèrent que pas moins de 50 000 personnes sont ou ont été surveillées par le spyware Pegasus, ce qui a de graves conséquences sur leur vie privée et leur sécurité personnelle. Apprenez-en plus sur ce spyware inquiétant et obtenez des conseils sur la manière de le détecter et de le supprimer dans le cas improbable où vous seriez pris pour cible.

Qu'est-ce que le logiciel Pegasus ?

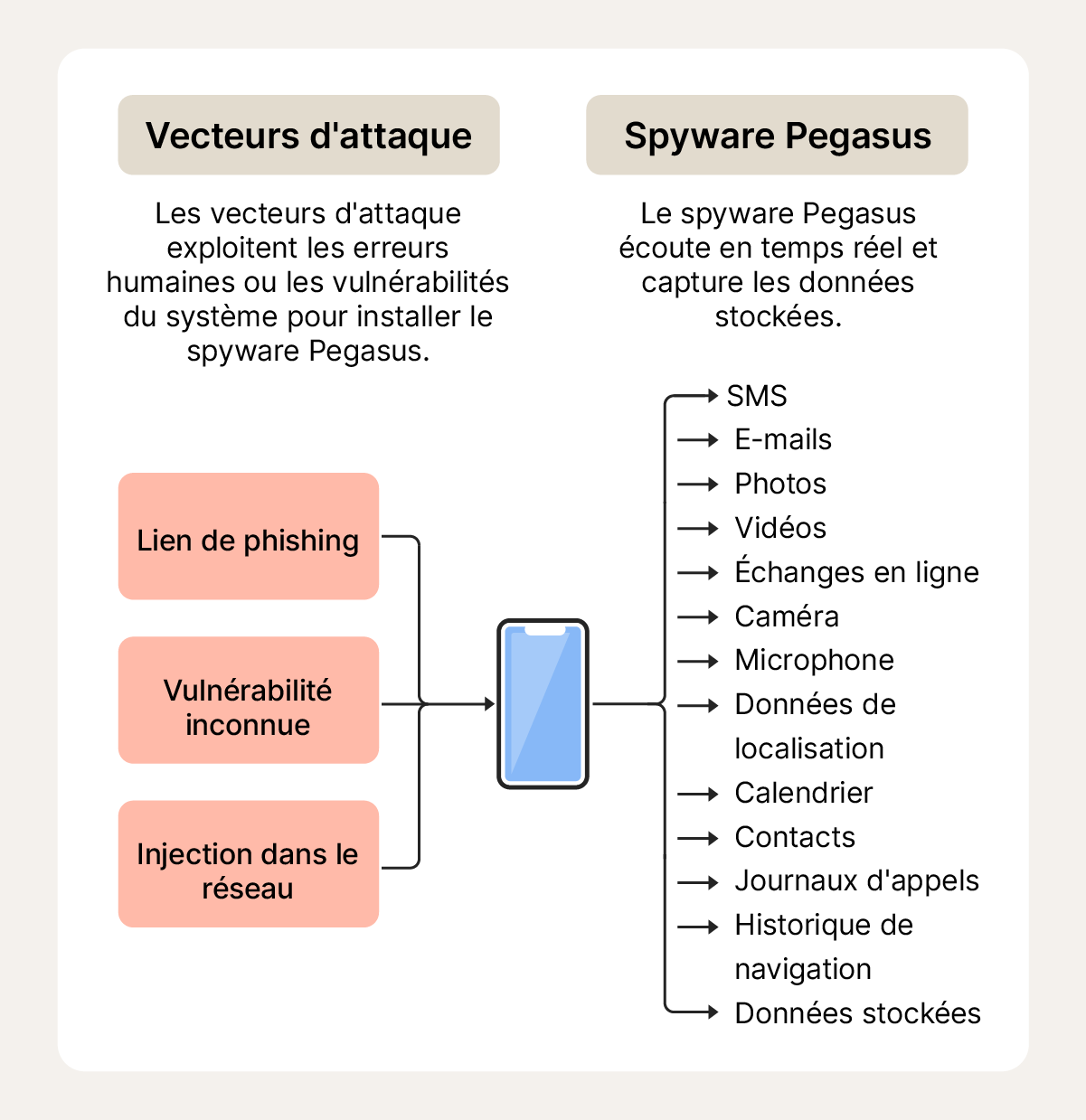

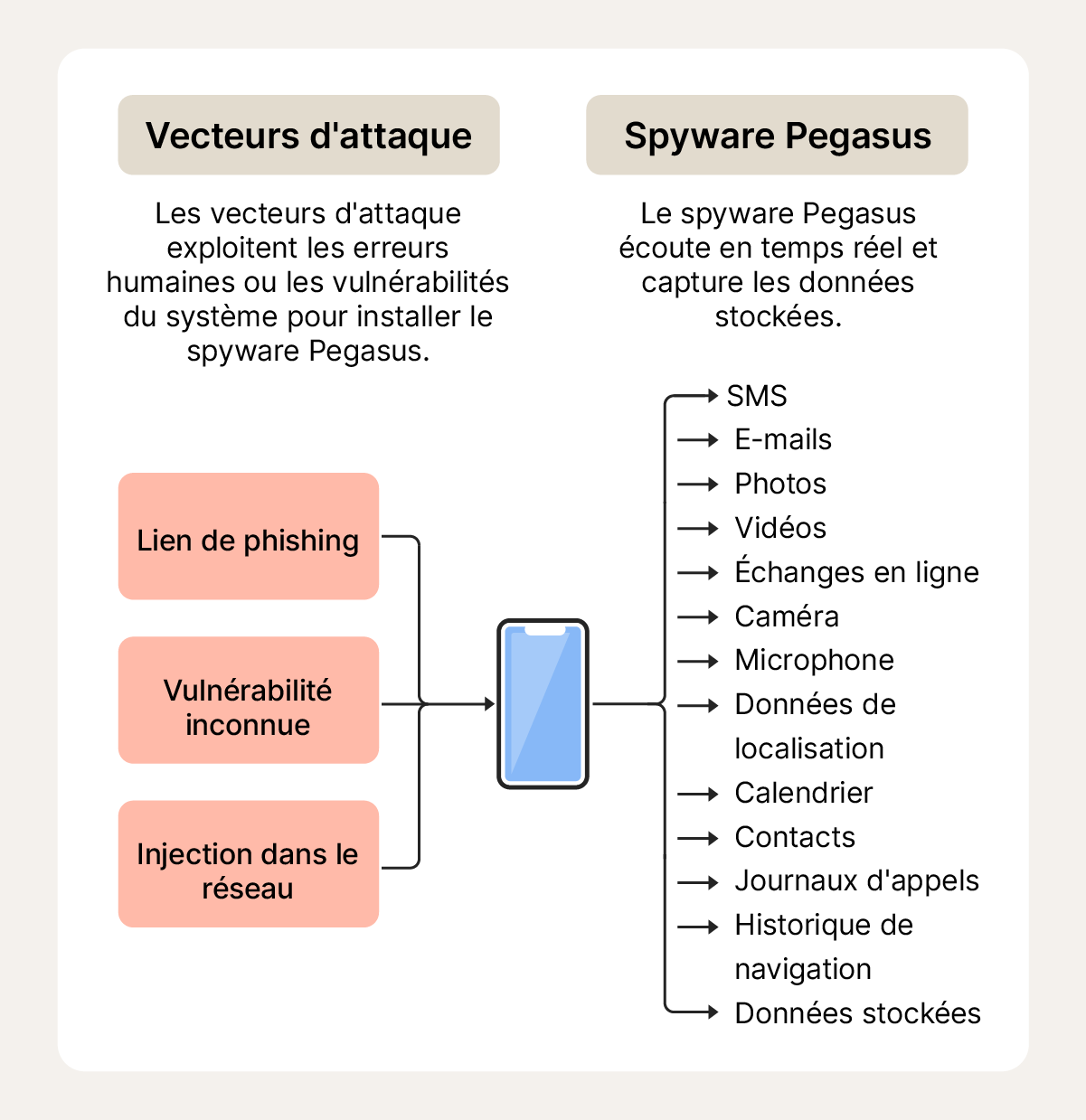

Pegasus est un spyware avancé qui cible les smartphones. Utilisé le plus souvent par des acteurs gouvernementaux, il donne aux attaquants un accès en temps réel aux données sensibles stockées sur l'appareil concerné, leur permettant de surveiller toutes sortes d'activités. Si un téléphone est infecté par Pegasus, les e-mails, les messages, les appels, les photos, la localisation et même les données de l'appareil photo et du microphone peuvent être compromis.

Le logiciel infecte généralement les appareils mobiles via des attaques de type « zéro clic » qui exploitent des vulnérabilités non corrigées. Cependant, certaines attaques s'appuient encore sur des méthodes traditionnelles telles que le phishing, qui nécessitent l'interaction de l'utilisateur, généralement sous la forme d'un clic sur un lien qui déclenche l'installation.

Qui a créé le logiciel Pegasus ?

Le spyware Pegasus a été mis au point par le groupe NSO, une société israélienne de cyberespionnage. L'entreprise est spécialisée dans la création de technologies de surveillance très ciblées, qu'elle concède sous licence à diverses agences gouvernementales dans le monde entier.

Comment fonctionne le logiciel Pegasus ?

Après avoir obtenu une licence pour le spyware Pegasus, l'attaquant sélectionne une cible stratégique, infecte son téléphone à l'aide d'attaques « zéro clic » ou d'un système de phishing, récolte des données et surveille les activités de l'utilisateur en temps réel ou exfiltre des données vers ses serveurs.

Voici comment les choses se déroulent.

Étape 1 : Infiltration

Le logiciel espion Pegasus s'infiltre généralement dans les appareils mobiles en exploitant des vulnérabilités non corrigées dans le système d'exploitation ou les applications installées, souvent par le biais de méthodes nécessitant une interaction minimale de l'utilisateur.

Voici quelques vecteurs d'attaque courants pour ce spyware :

- Applications : Pegasus peut exploiter les vulnérabilités des applications pour infecter un appareil sans aucune interaction de l'utilisateur, à travers ce que l'on appelle une attaque « zéro clic ». Les attaquants peuvent diffuser un code malveillant par l'intermédiaire d'applications de messagerie compromises, par exemple, ce qui permettrait au spyware de s'installer dès la réception d'un message, même si l'utilisateur ne l'ouvre pas ou ne clique sur rien.

- Injections dans le réseau : lorsqu'un appareil se connecte à Internet, il échange des paquets de données avec des serveurs. Les attaquants peuvent intercepter cette communication et injecter des paquets spécialement conçus contenant du code malveillant. Si le logiciel de l'appareil présente une faille, il peut traiter ce code par inadvertance, permettant ainsi aux pirates d'installer le spyware Pegasus.

- Exploits de notification push : ce vecteur d'attaque consiste à manipuler le système qui délivre des notifications push à un appareil mobile afin d'exécuter un code malveillant ou de déclencher une vulnérabilité. Le logiciel Pegasus peut potentiellement exploiter cela pour infiltrer un appareil par le biais d'une notification push apparemment inoffensive, sans interaction de l'utilisateur.

- Phishing : les attaquants peuvent se faire passer pour des personnes ou des organisations afin d'inciter les cibles à cliquer sur des liens qui déclenchent un téléchargement automatique. Même si le spyware Pegasus est plus connu pour ses exploits élaborés de type « zéro clic », les exploits de phishing reposant sur l'interaction avec l'utilisateur continuent d'avoir lieu.

- Ingénierie sociale : les attaquants peuvent aussi faire appel à des techniques d'ingénierie sociale pour manipuler les cibles afin qu'elles effectuent une action de téléchargement de Pegasus en prétextant (en créant un scénario fabriqué) ou en appâtant (en offrant un téléchargement souhaitable ou en affichant un article d'actualité avec un titre sensationnel).

Étape 2 : Collecte des données

Une fois que Pegasus s'est infiltré dans un appareil, il peut récolter un large éventail de données en accédant au système d'exploitation, aux applications et à la mémoire de stockage du téléphone.

Ses capacités lui permettent d'intercepter des messages provenant d'applications de messagerie telles que WhatsApp, Telegram et Signal. Il peut également accéder aux données stockées telles que les journaux d'appels, les contacts, les e-mails, les messages, les médias, l'historique de navigation et les données de localisation. Il peut même activer le microphone et la caméra de l'appareil pour surveiller l'activité d'une personne.

Étape 3 : Exfiltration des données

Enfin, Pegasus exfiltre les données vers des serveurs de commande et de contrôle exploités par les attaquants. Ces derniers peuvent se servir de ces informations pour suivre les activités de la cible, mieux connaître sa vie personnelle et professionnelle, identifier ses contacts et ses réseaux.

Les informations recueillies par Pegasus peuvent même être potentiellement utilisées à des fins stratégiques, de manipulation ou pour soutenir d'autres objectifs militaires ou politiques.

Attaques connues du logiciel Pegasus

Des milliers de personnes ont été visées par les attaques de Pegasus. Si les spywares ont été conçus pour aider les forces de l'ordre à lutter contre le terrorisme, le trafic de drogue et d'autres délits, ils ont également été utilisés dans la pratique contre d'innocents dénonciateurs.

Voici quelques exemples d'attaques Pegasus et de l'impact de l'infection sur la vie des victimes.

Jamal Khashoggi

Jamal Khashoggi, éminent journaliste et dissident saoudien, a été brutalement assassiné en 2018 à Istanbul, prétendument par le gouvernement saoudien. Des fuites ultérieures d'enquêtes médico-légales ont révélé que le programme Pegasus avait infiltré ses appareils et ceux de son cercle proche, bien que le groupe NSO le nie.

Hanan Elatr, épouse de Jamal Khashoggi, a également été prise pour cible et pense que leurs conversations privées ont été interceptées, ce qui aurait pu influencer la décision des autorités saoudiennes d'ordonner son exécution.

Journalistes du BIRN

En février 2025, deux journalistes du Balkan Investigative Reporting Network (BIRN) ont été visés par une attaque du spyware Pegasus. Les journalistes ont soupçonné que leurs smartphones étaient attaqués après avoir reçu des messages suspects sur l'application de messagerie Viber.

Dans cet exemple, les attaquants se sont appuyés sur un lien de phishing relativement maladroit, une méthode moins élaborée que les fameux exploits « zéro-clic ». De ce fait, les journalistes ont évité d'interagir et ont tiré la sonnette d'alarme, protégeant ainsi leurs données des regards indiscrets.

Dissidents bahreïniens

En 2022, Amnesty International et le Citizen Lab ont découvert qu'un avocat, un journaliste et un conseiller, tous critiques à l'égard des autorités bahreïnies, avaient été ciblés par le spyware Pegasus. On pense que des centaines d'autres dissidents bahreïniens, dont les numéros ont été divulgués en ligne, ont également été visés.

Cette campagne ciblée a coïncidé avec une répression des voix dissidentes en ligne et l'interdiction des groupes d'opposition, ce qui suggère un effort calculé pour surveiller toute personne en désaccord avec le gouvernement ou s'organisant contre lui.

Avez-vous reçu l’e-mail d’escroquerie Pegasus ?

Récemment, de nombreuses personnes ont signalé avoir reçu des e-mails affirmant que le logiciel espion Pegasus avait été installé sur leurs appareils. Dans certains cas, ces messages semblent même provenir de l’adresse e-mail du destinataire lui-même, dans le cadre d’une tentative d’usurpation d’identité.

Ces e-mails incluent généralement une demande de rançon, souvent en cryptomonnaies comme le Bitcoin ou le Litecoin, en échange de la prétendue suppression du logiciel espion.

Si vous recevez un e-mail de ce type, ne répondez pas et n’interagissez en aucun cas avec son contenu. Ne cliquez sur aucun lien et ne contactez pas l’expéditeur. Pour renforcer la sécurité de votre appareil, exécutez un logiciel antivirus et antispyware de confiance, tel que Norton 360 Deluxe, afin de vérifier si la sécurité de votre système a pu être compromise.

Comment savoir si vous avez été infecté par le logiciel Pegasus ?

Les signes typiques d'un spyware sont le ralentissement de l'appareil, les difficultés à se connecter à des sites sécurisés et la désactivation des logiciels de sécurité. Cependant, en raison de son caractère élaboré, Pegasus est beaucoup plus difficile à détecter que d'autres types de malwares et passe souvent totalement inaperçu.

Le Mobile Verification Toolkit (MVT), un outil open-source d'analyse médico-légale des appareils mobiles, peut aider à analyser les téléphones à la recherche de traces d'une infection par Pegasus. Toutefois, cet outil est basé sur une ligne de commande ou un terminal, et nécessite donc des connaissances techniques considérables. Si vous n'êtes pas familier avec l'analyse médico-légale et que vous pensez que votre téléphone est infecté par Pegasus, consultez un expert en cybersécurité.

Si vous pensez que votre téléphone a été infecté par un spyware, il y a de fortes chances qu'il ne s'agisse pas de Pegasus, sauf si vous êtes une personnalité publique très en vue. Mais cela ne veut pas dire qu'il ne faut pas prendre la menace au sérieux. Le service de suppression des spywares et virus de Norton est à votre disposition pour vous aider personnellement à détecter et à supprimer les spywares de votre appareil si vous êtes victime d'une attaque.

Comment supprimer le logiciel Pegasus d'Android et d'iPhone (iOS) ?

Si votre appareil Android ou iPhone a été infecté par le logiciel espion Pegasus, vous aurez probablement besoin de l'aide d'un fournisseur de services de sécurité pour le supprimer, car des outils et des connaissances spécialisés peuvent s'avérer nécessaires. Cependant, vous pouvez également essayer de désactiver le malware par vous-même en supprimant les fichiers installés et en corrigeant les vulnérabilités. Voici comment :

- Redémarrez votre téléphone : le redémarrage de votre téléphone peut temporairement arrêter le spyware Pegasus s'il s'appuie sur la mémoire à court terme pour terminer ses processus, mais ce n'est pas une solution à long terme car les éléments persistants sur les appareils autres que l'iPhone peuvent potentiellement se rétablir une fois que l'appareil est rallumé.

- Réinitialisez les paramètres d'usine de votre téléphone : La réinitialisation d'un téléphone aux paramètres d'usine peut supprimer le spyware Pegasus en effaçant toutes les données de l'utilisateur, les applications et les configurations, ramenant ainsi l'appareil à l'état dans lequel il se trouvait avant que quelqu'un n'installe le spyware. Malheureusement, si vous sauvegardez vos données et les restaurez après avoir effacé votre téléphone, vous risquez de réinfecter votre appareil.

- Mettez à jour vos applications et votre système d'exploitation : La mise à jour des applications et du système d'exploitation peut contribuer à empêcher le spyware Pegasus de s'installer sur votre appareil en corrigeant les failles de sécurité qu'il utilise. Cependant, cela ne vous aidera pas si Pegasus est déjà sur votre téléphone.

Répercussions juridiques et éthiques du logiciel Pegasus

Le groupe NSO a été critiqué à plusieurs reprises pour ses contributions éthiquement discutables à la surveillance, ce qui a amené l'ONU à réclamer des loi pour réglementer l'utilisation des spywares afin d'éviter les violations des droits humains.

La société de cyberespionnage affirme que sa technologie est conçue pour aider les agences gouvernementales à « prévenir et enquêter sur le terrorisme et la criminalité dans le but de sauver des milliers de vies dans le monde entier ». Cependant, le groupe NSO octroie des licences pour son programme à des gouvernements connus pour espionner et punir les citoyens, entravant ainsi la protection de la vie privée et la liberté d'expression.

Le ciblage des vulnérabilités des applications par le groupe NSO a également suscité l'ire des grandes entreprises technologiques et des législateurs américains. Le développeur de spywares a notamment exploité une vulnérabilité dans la célèbre application de messagerie Meta, WhatsApp. Ainsi, le tribunal de district de Californie du Nord a rendu une décision faisant jurisprudence, selon laquelle il est illégal d'exploiter ces faiblesses pour cibler les utilisateurs, et a condamné le groupe NSO à payer 167 millions de dollars de dommages-intérêts.

Face aux réactions, le PDG du groupe NSO a démissionné et l'entreprise s'est engagée à ne vendre dorénavant ses logiciels qu'aux pays de l'OTAN alignés sur les États-Unis.

Analysez votre appareil pour détecter les spywares cachés

Si Pegasus ne constitue pas une menace pour le commun des mortels, il existe de nombreux autres types de malwares dangereux, notamment des formes émergentes de spywares invasifs et élaborés.

C'est pourquoi il est si important d'utiliser un logiciel de cybersécurité performant pour protéger votre appareil. Norton 360 Deluxe est une application de sécurité complète qui permet de détecter, de bloquer et de supprimer les menaces de sécurité susceptibles de vous espionner. De plus, elle comprend un VPN intégré de qualité bancaire pour chiffrer votre connexion et préserver la confidentialité de vos communications.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.