Qu'est-ce qu'un VPN ? Comment fonctionne-t-il et comment en tirer parti ?

Un VPN est un service qui établit une connexion sécurisée et chiffrée pour votre trafic Internet, afin de dissimuler votre activité en ligne et de protéger votre vie privée. Les meilleurs VPN ont une politique sans journaux, un chiffrement de niveau bancaire et toute une panoplie de serveurs répartis dans le monde entier qui vous permettent de naviguer anonymement.

Vous est-il déjà arrivé de consulter votre compte bancaire ou de saisir votre numéro de carte de crédit pour acheter quelque chose en ligne ou simplement faire vos courses ? Si vous l'avez fait sans vous connecter à un réseau privé virtuel (VPN), vous avez peut-être exposé vos informations privées et vos habitudes de navigation à des cybercriminels ou à d'autres espions se baladant sur le même réseau.

Mais qu'est-ce qu'un VPN et comment le configurer ? Poursuivez votre lecture pour découvrir ce qu'est un VPN, son fonctionnement, comment il vous permet de rester connecté en toute sécurité lors de vos déplacements sans oublier les différents types disponibles pour renforcer la sécurité de vos sessions en ligne.

Qu'est-ce qu'un VPN ?

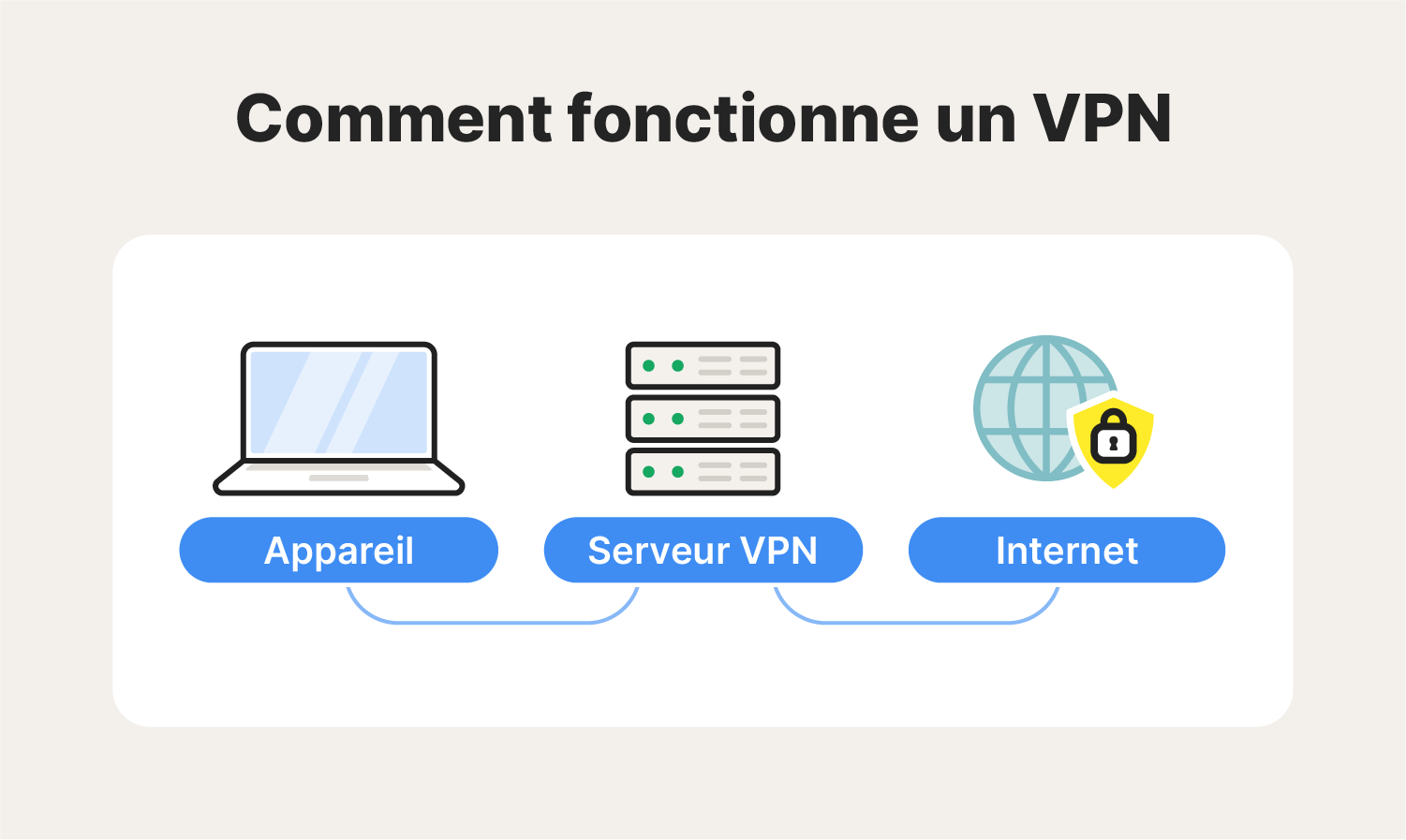

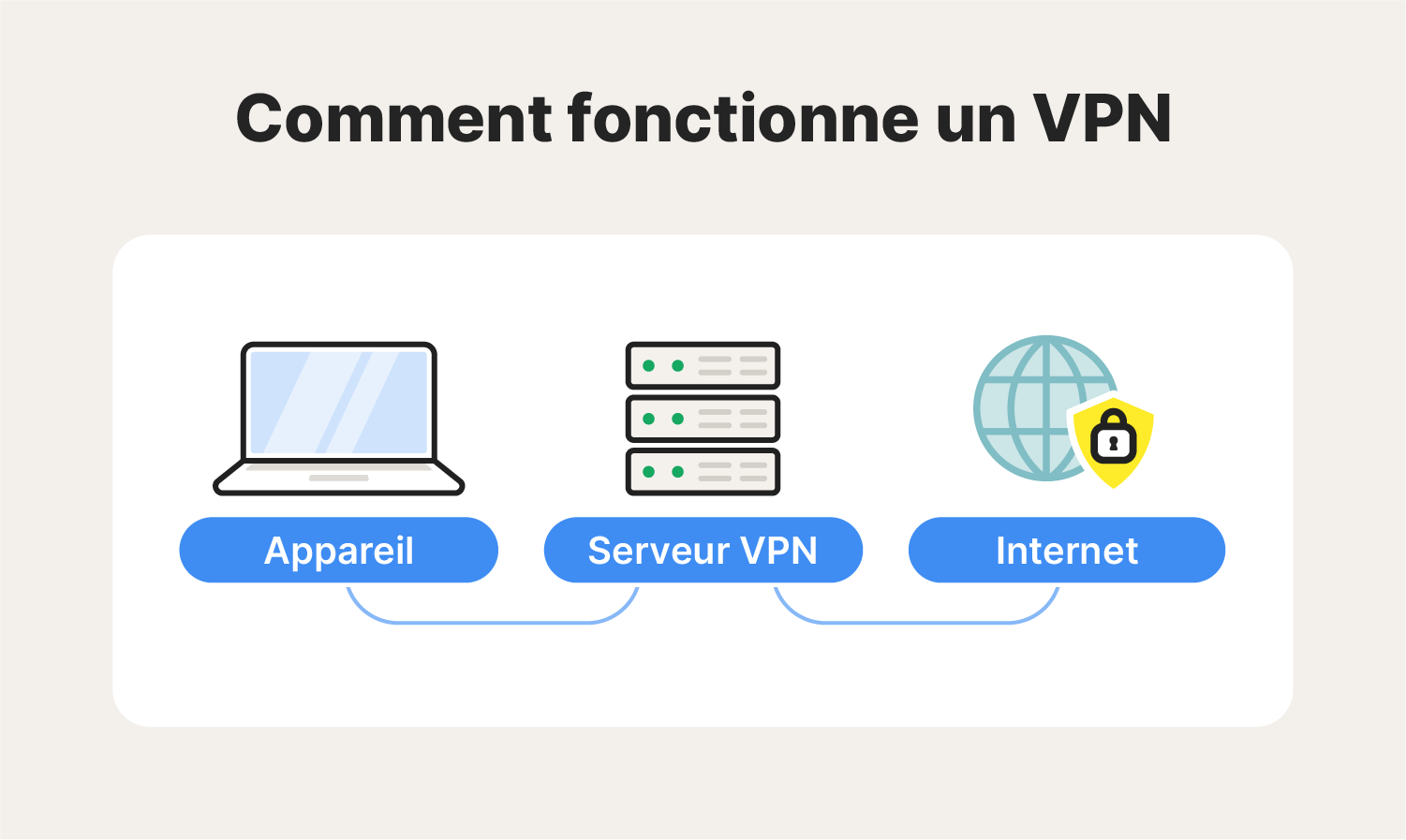

VPN signifie réseau privé virtuel. C'est une technologie qui chiffre vos données lorsque vous utilisez Internet en les brouillant pour empêcher des étrangers sur le même réseau ne puissent pas les lire. Un VPN crée un tunnel sécurisé entre votre appareil et Internet pour protéger les données pendant la transmission. Ce tunnel sécurisé permet aux VPN de dissimuler votre adresse IP, de masquer votre activité en ligne (y compris les liens sur lesquels vous cliquez et les fichiers que vous téléchargez) et de cacher votre emplacement physique pour vous aider à accéder à vos contenus préférés.

La définition de VPN peut être comprise à travers les caractéristiques suivantes :

- Virtuel : Fonctionne sans câbles physiques et s'appuie plutôt sur des voies numériques.

- Privé : Améliore la confidentialité en ligne en protégeant les données et l'activité de navigation des espions.

- Réseauté : Établit et maintient une connexion entre un appareil et un serveur VPN.

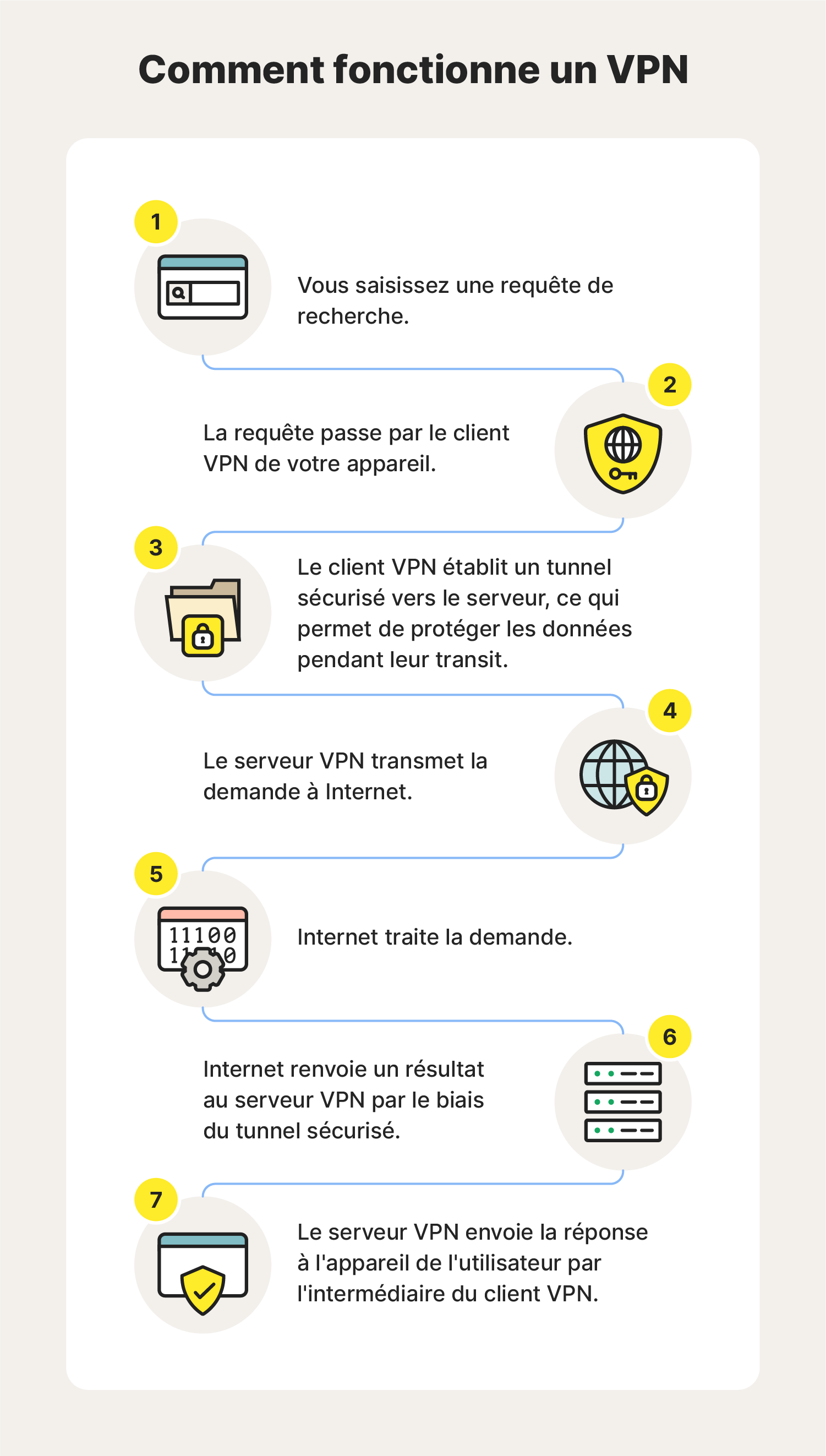

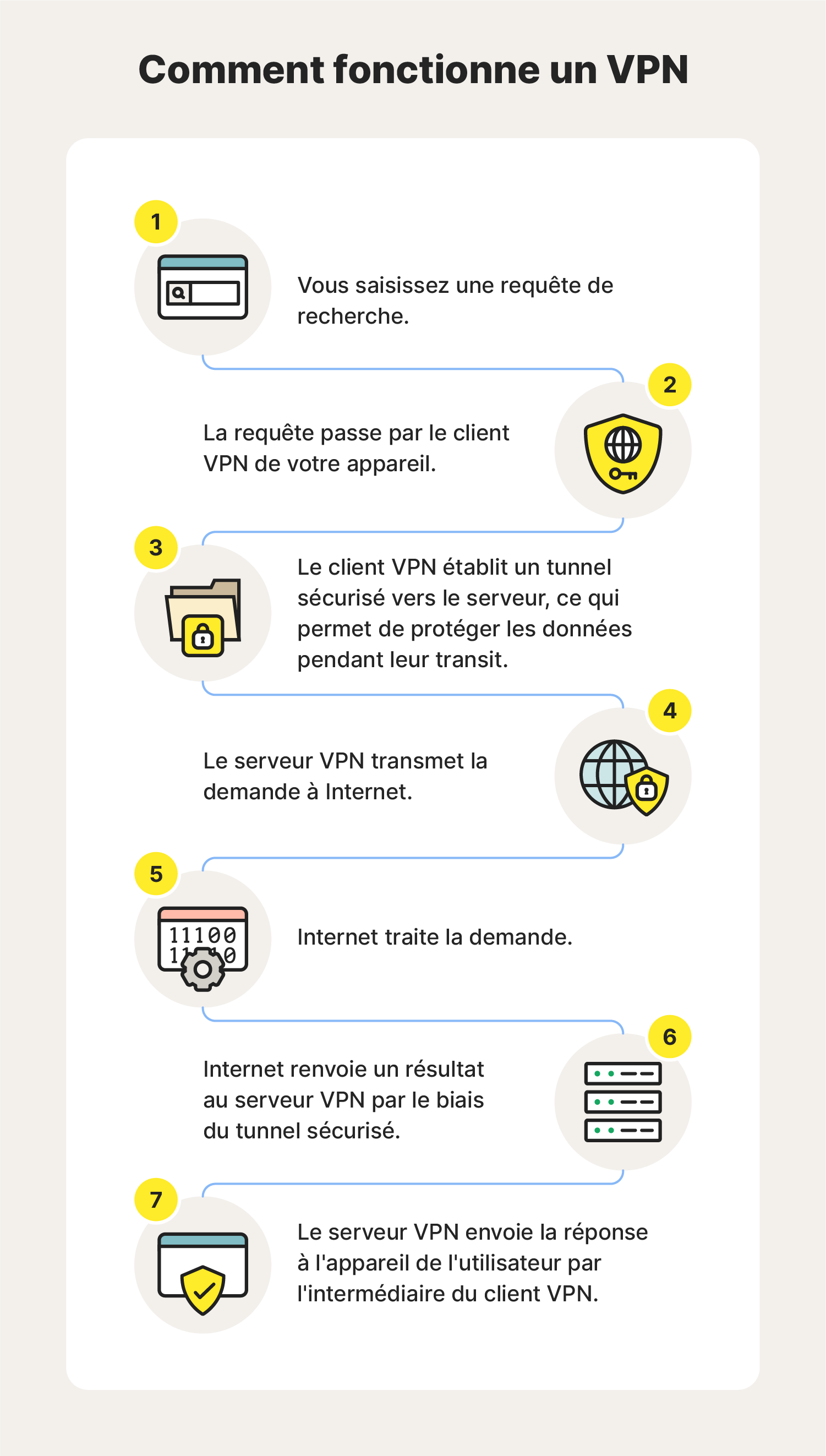

Comment fonctionnent les VPN ?

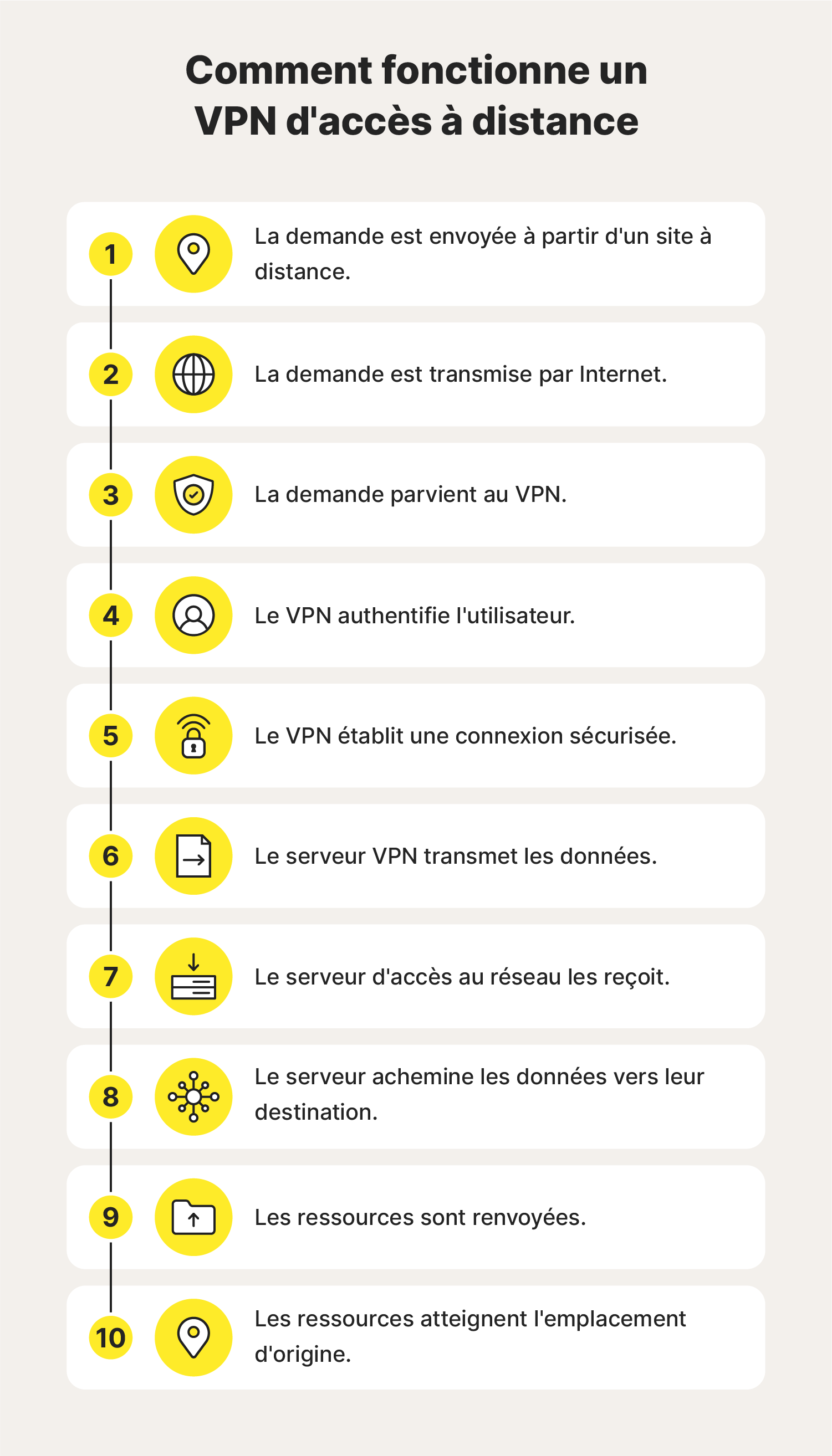

Les VPN chiffrent la connexion entre votre appareil et le réseau, ce qui contribue à renforcer la confidentialité et la sécurité en ligne. Ce processus est suivi par le VPN une fois que vous vous êtes connecté et que vous avez commencé votre recherche :

- Vous effectuez une recherche, vous visitez un site web, etc.

- La demande passe par le client VPN de votre appareil.

- Le client VPN établit un tunnel sécurisé vers le serveur en chiffrant les données en transit.

- Le serveur VPN transmet la demande à Internet.

- Internet traite la demande.

- Internet renvoie un résultat au serveur VPN par le biais du tunnel sécurisé.

- Le serveur VPN répond à votre appareil par l'intermédiaire du client VPN.

À quoi sert un VPN et quels en sont les avantages ?

Vous savez maintenant ce qu'est un VPN, mais à quoi sert-il ? Les capacités de chiffrement d'un VPN vous aident à naviguer dans l'anonymat, à accéder plus librement au contenu, à protéger les données en transit, à empêcher les sites web de vous suivre et à protéger vos informations privées. Voici plus de détails sur ces avantages du VPN :

- Navigation anonyme : Un VPN sans log peut contribuer à masquer votre adresse IP des sites web, des cybercriminels, du gouvernement et même de votre fournisseur d'accès à Internet (FAI).

- Accéder librement au contenu : Les VPN sont des ressources utiles pour les journalistes et les voyageurs. Ils peuvent vous aider à accéder à des contenus qui ne sont pas disponibles dans votre région.

- Protection des données : Les VPN chiffrent votre trafic Internet, sécurisant ainsi votre accès aux comptes financiers, aux données privées et à d'autres informations sensibles en ligne sans que d'autres puissent espionner.

- Moins de suivi en ligne : Les annonceurs suivent une grande partie de votre activité en ligne à l'aide de cookies. Les VPN peuvent rendre plus difficile le suivi et la surveillance de votre activité en masquant votre adresse IP.

- Protection sur les réseaux Wifi publics : Les réseaux Wifi publics non sécurisés sont des endroits bien connus pour permettre aux pirates de voler des informations. Un VPN peut aider à empêcher cela en cachant l'activité de votre session Internet pour que les cybercriminels ne puissent pas voir ce que vous faites.

Qui a besoin d'une connexion VPN et pourquoi ?

Un VPN peut fournir une couche supplémentaire de confidentialité en ligne, de protection lors de l'envoi et de la réception de données, et d'anonymat lors de la navigation en ligne. En masquant les adresses IP et en chiffrant les données en transit, les VPN sont des outils utiles pour la banque en ligne, le journalisme, l'activisme, l'accès au contenu pendant les voyages, l'accès au Dark Web, et bien d'autres choses encore.

Voici quelques types d'utilisateurs de VPN et quelques raisons qui les amènent à s'en servir :

- Particuliers : L'utilisation d'un VPN permet d'améliorer la confidentialité et de masquer l'activité en ligne. Ces avantages sont particulièrement utiles en cas d'utilisation de réseaux Wifi publics, car ils garantissent le chiffrement des données en transit.

- Entreprises : L'utilisation d'un VPN offre aux entreprises un accès à distance sécurisé pour les employés, ce qui renforce la protection des données de l'entreprise lorsque les employés accèdent aux réseaux à distance.

- Journalistes, activistes et dénonciateurs : L'utilisation d'un VPN aide à garantir l'anonymat lors de l'accès et du partage d'informations sensibles en ligne.

- Voyageurs : L'utilisation d'un VPN permet de disposer d'une connexion sécurisée pour accéder à des contenus lors de voyages, et de protéger le trafic web lors de l'utilisation d'un réseau Wifi public.

- Étudiants : L'utilisation d'un VPN peut aider les étudiants à accéder plus facilement aux ressources académiques.

- Passionnés de jeux : L'utilisation d'un VPN permet aux gamers d'accéder aux serveurs de jeux mondiaux et de réduire les risques d'interruption du jeu provoquée par une attaque DDoS ou toute autre attaque de piratage.

Les habitants des différents pays du monde peuvent utiliser un VPN pour accéder plus librement aux contenus et aux plateformes de réseaux sociaux. En outre, chacun peut utiliser un VPN pour renforcer sa confidentialité lorsqu'il utilise un réseau Wi-Fi public ou dans un avion, en jouant à des jeux vidéo, en parcourant le Dark Web, en travaillant à distance, en échangeant des informations sensibles en ligne ou en tentant d'échapper à la surveillance des autorités.

4 Types de VPN et leur utilité

Il existe plusieurs types de réseaux privés virtuels qui présentent tous des avantages et des inconvénients. Certains permettent de rester connecté lors de vos déplacements, d'autres donnent la possibilité aux employés en télétravail d'accéder aux ressources internes de l'entreprise en toute sécurité. Et ce n'est qu'un début.

Découvrez les meilleurs VPN, leur architecture et leurs protocoles, et quand les utiliser.

Type de VPN |

VPN personnel |

VPN d'accès à distance |

VPN de site à site |

VPN SSL |

|---|---|---|---|---|

Protocole(s) |

• OpenVPN, WireGuard, L2TP/IPsec, PPTP et SSTP |

• SSL/TLS |

• IPsec |

• SSL/TLS |

Architecture |

• Client-serveur |

• Client-serveur |

• Passerelle à passerelle ou routeur à routeur |

• Basé sur le web |

Cas d'utilisation |

• Chiffrer le trafic Internet et masquer les adresses IP |

• Communication sécurisée entre plusieurs sites de bureaux |

• Accès sécurisé au réseau interne d'une société |

• Accès sécurisé aux applications web et aux navigateurs |

VPN personnel

Un service VPN personnel permet aux utilisateurs au quotidien de sécuriser leur connexion Internet chez eux et dans le monde entier. Ce sont des VPN traditionnels que vous connaissez probablement et qui masquent votre adresse IP et chiffrent les données que vous envoyez et recevez en ligne afin de vous protéger des cyberespions.

- Protocole(s) le(s) plus courant(s) : OpenVPN, WireGuard, L2TP (Layer2 Tunneling Protocol), PPTP (Point-to-Point Tunneling Protocol), and SSTP (Secure Socket Tunneling Protocol)

- Architecture : Client-serveur

- Utilisé pour : La protection de la vie privée, le chiffrement du trafic Internet et le masquage de l'adresse IP

VPN d'accès à distance

Les VPN d'accès à distance permettent aux utilisateurs de se connecter à des réseaux privés à partir de différents pays du monde, ce qui les rend précieux pour les employés hybrides et ceux en télétravail. Vous pouvez utiliser ce type de VPN pour accéder à distance et en toute sécurité à des ressources privées, des fichiers, des applications, des données, etc.

- Protocole(s) le(s) plus courant(s) : SSL/TLS (Secure Sockets Layer Transport Layer Security)

- Architecture : Client-serveur

- Utilisé pour : Communication sécurisée entre les réseaux et connexion de plusieurs bureaux

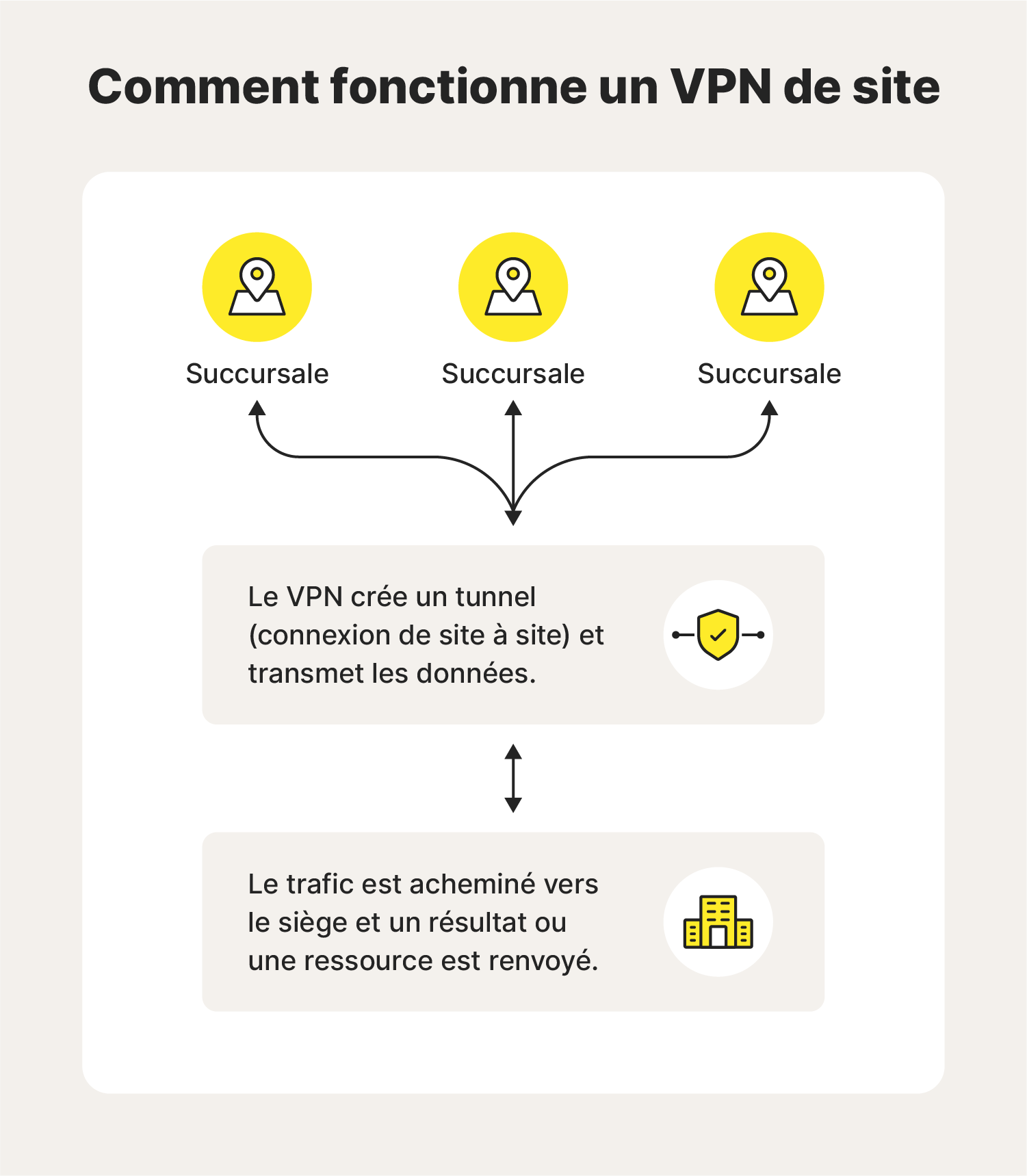

VPN de site à site

Les VPN de site à site permettent aux travailleurs de communiquer et de collaborer en toute sécurité avec des personnes situées dans des filiales géographiquement dispersées. Il s'agit d'un moyen courant pour les entreprises de maintenir un réseau unifié et privé à mesure de leur expansion et de l'arrivée de nouveaux sites.

- Protocole(s) le(s) plus courant(s) : IPsec (Internet Protocol Security)

- Architecture : Passerelle à passerelle ou routeur à routeur

- Utilisé pour : Sécuriser l'accès au réseau interne d'une entreprise pour les employés et les utilisateurs distants

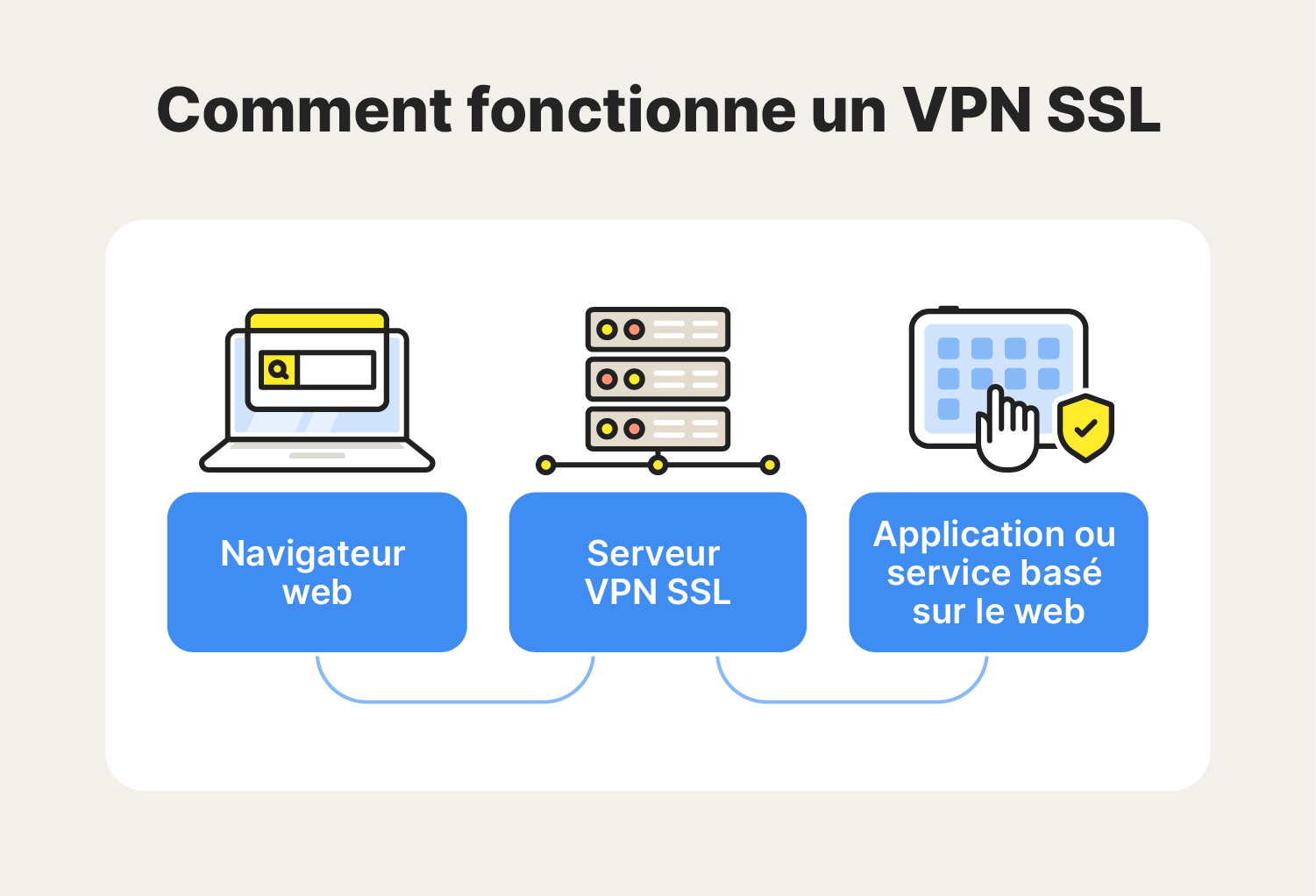

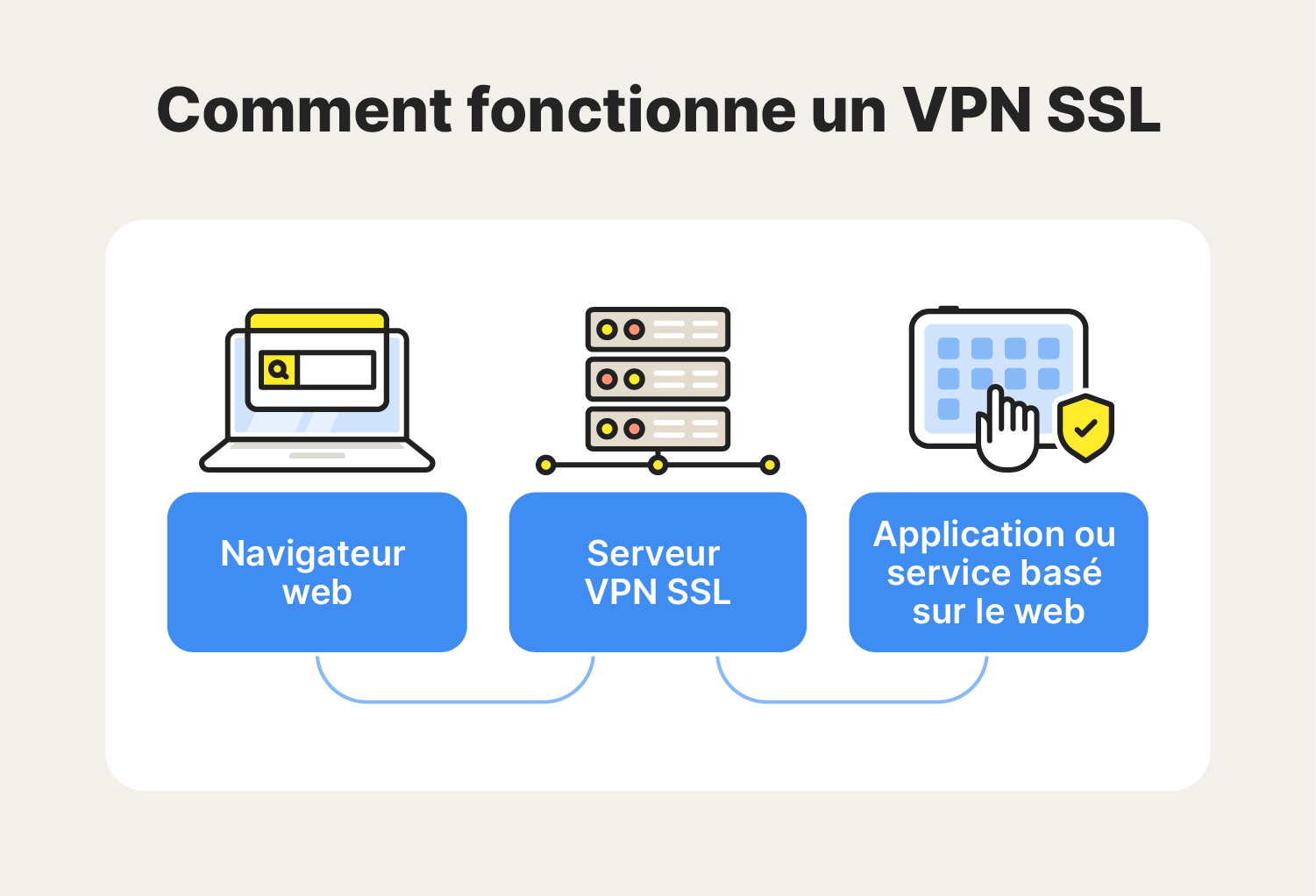

VPN SSL

Un VPN SSL (VPN Secure Sockets Layer) permet aux utilisateurs d'accéder en toute sécurité à des applications web telles que des services de partage de fichiers et des répertoires internes. Enfin, il renforce la protection des calendriers, des e-mails et des documents contre les regards indiscrets.

- Protocole(s) le(s) plus courant(s) : SSL/TLS (Secure Sockets Layer Transport Layer Security)

- Architecture : Basée sur le web

- Utilisé pour : Permettre un accès sécurisé aux applications web et aux navigateurs

Comment choisir un VPN

Le choix d'un VPN dépend de vos besoins particuliers en matière de protection de la vie privée (ou de ceux de votre entreprise). Les facteurs à prendre en compte sont l'emplacement des serveurs, les politiques de journalisation des fournisseurs, les coûts d'abonnement, l'architecture, les protocoles et les capacités de « kill switch » (arrêt d'urgence). Voici un aperçu des facteurs à prendre en compte lors de la recherche d'un VPN :

- Architecture : Choisissez la structure du réseau VPN selon que vous avez l'intention d'utiliser la connexion VPN pour des raisons personnelles ou professionnelles ou pour accéder à des contenus.

- Serveurs : Tenez compte de la quantité et de la localisation des serveurs d'un VPN, car cela peut avoir un impact sur la vitesse de connexion, les performances et votre capacité à accéder librement au contenu.

- Stratégie de journalisation : Trouvez un service VPN avec une politique sans journaux pour faire en sorte que votre fournisseur ne stocke pas vos données d'activité et n'utilise pas à mauvais escient ou ne compromette pas des informations sensibles.

- Coût : Tenez compte de tous les frais associés et lisez les avis pour trouver un VPN avec un bon rapport qualité-prix.

- Protocole : Choisissez un VPN qui respecte l'ensemble des règles et des procédures de chiffrement des données dont vous avez besoin sans sacrifier la compatibilité des appareils ou les fonctions de sécurité.

- Kill switch : Choisissez une solution VPN dotée d'un « kill switch » (arrêt d'urgence) pour contribuer à prévenir les fuites de données potentielles et assurer la continuité de la sécurité.

Protégez votre confidentialité numérique avec un VPN

Connectez-vous avec Norton VPN pour améliorer votre confidentialité en ligne, masquer votre position et vous aider à accéder au contenu que vous aimez. D'ailleurs, le VPN de Norton a une politique de non-enregistrement, ce qui signifie que nous ne suivons pas et ne stockons pas vos activités en ligne. Profitez d'un accès en déplacement et naviguez de manière plus anonyme dès aujourd'hui.

FAQ sur les VPN

Vous avez encore des questions sur les VPN ? Voici ce que vous devez savoir.

De quoi un VPN vous protège-t-il ?

Une connexion VPN peut vous aider à vous protéger des écoutes sur les réseaux Wifi publics, de l'usurpation d'identité, de la surveillance gouvernementale, des prises de contrôle de comptes et de l'accès non à des comptes sensibles.

Les VPN vous rendent-ils anonymes ?

Les VPN contribuent à renforcer votre anonymat, mais ne peuvent pas vous rendre 100 % intraçable. Tout d'abord, votre fournisseur d'accès à Internet ne peut pas voir votre activité lorsque vous utilisez un VPN, mais il peut voir l'adresse IP du VPN . Et s'il y a une fuite DNS (vulnérabilité de sécurité qui se produit lorsque votre requête DNS n'est pas correctement dissimulée), toutes les requêtes que vous saisissez en ligne peuvent être envoyées aux serveurs du fournisseur d'accès à Internet.

Dois-je laisser mon VPN activé en permanence ?

C'est à vous de décider. Vous devez activer votre VPN chaque fois que vous vous connectez à un réseau Wifi public. C'est aussi à vous de décider si vous souhaitez laisser votre connexion VPN activée en permanence pour bénéficier d'une couverture de sécurité en ligne en continu. Notez toutefois qu'utiliser constamment un VPN peut ralentir votre accès à Internet.

Qu'est-ce qu'un VPN sur un téléphone ?

Un VPN sur un iPhone ou un téléphone Android est une application mobile qui chiffre le trafic Internet, masque l'adresse IP de l'appareil et permet une navigation en ligne plus sécurisée et plus privée grâce à un réseau privé virtuel.

Qu'est-ce qu'un numéro VPN ?

Un numéro VPN est un ensemble de numéros d'identification qui maintiennent le chiffrement du tunnel VPN et redirigent le trafic de manière anonyme. En règle générale, un numéro VPN peut correspondre aux trois possibilités suivantes :

- Un numéro d'identification d'un serveur spécifique auquel une connexion VPN est associée.

- Un numéro de téléphone virtuel donné par le fournisseur VPN à l'utilisateur.

- Une adresse IP interne attribuée à un appareil mobile lorsqu'il est connecté par VPN.

Comment installer un VPN ?

Pour installer un VPN, téléchargez l'application VPN de votre fournisseur, lancez-la et connectez-vous. À partir de là, vous pouvez vous connecter au serveur de votre choix pour sécuriser votre connexion Internet. En cas de problème, vérifiez que votre VPN fonctionne correctement.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.