Comment utiliser le navigateur Tor : risques et avantages

Tor est un outil puissant pour renforcer votre anonymat en ligne, mais ce n'est pas une solution de confidentialité complète. Découvrez comment le configurer, explorez ses points forts (et ses limites), et comprenez pourquoi l'associer à un VPN de confiance peut vous offrir une protection multicouche renforcée contre les regards indiscrets.

Vous souhaitez explorer le Dark Web et naviguer de manière plus anonyme ? Vous aurez besoin d'un navigateur du Dark Web spécialisé comme Tor, qui vous permet d'accéder aux parties cachées d'Internet tout en protégeant votre identité. Tor fonctionne en acheminant votre trafic à travers plusieurs serveurs chiffrés, masquant votre localisation et rendant beaucoup plus difficile le pistage de votre activité en ligne.

Comment utiliser le navigateur Tor pour la première fois

Si vous découvrez Tor, la configuration du navigateur et la connexion au réseau peuvent sembler intimidantes, mais elles sont en réalité simples. Nous vous guiderons pour vous connecter sur Windows, Mac, Android et même iOS.

Windows

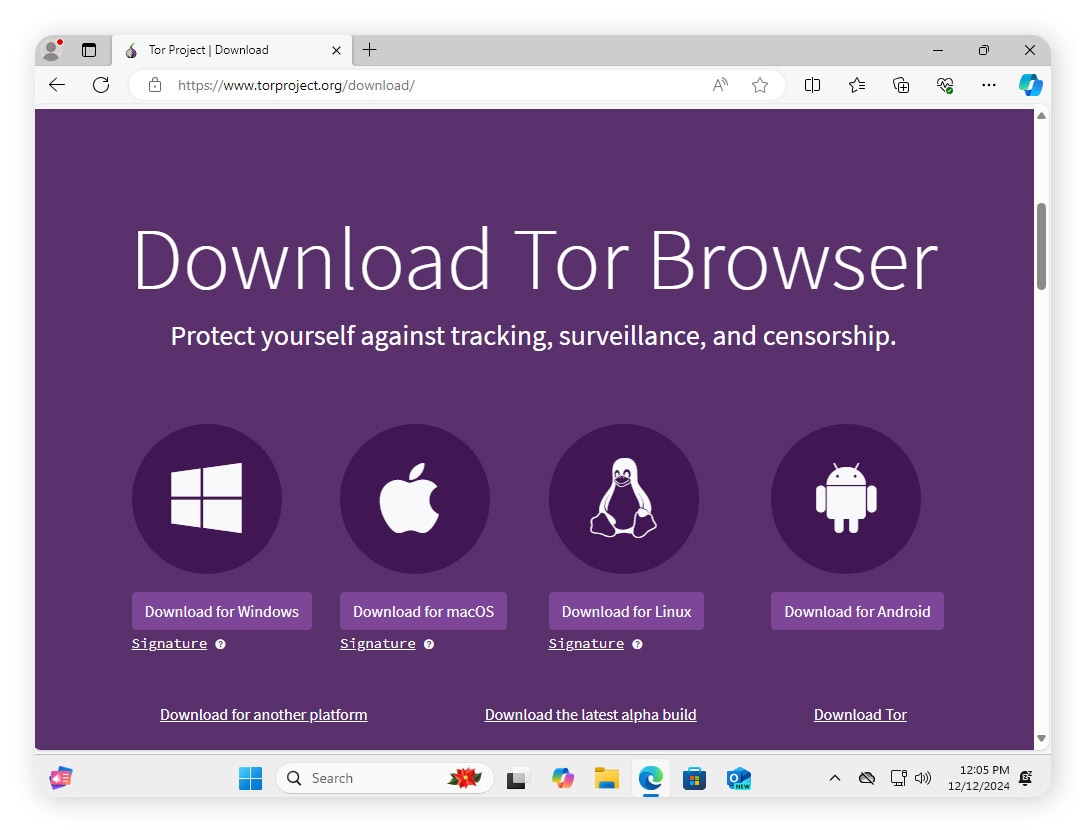

1. Accédez à la page de téléchargement du Projet Tor, sélectionnez Télécharger pour Windows, puis double-cliquez sur le fichier .exe téléchargé pour installer le navigateur.

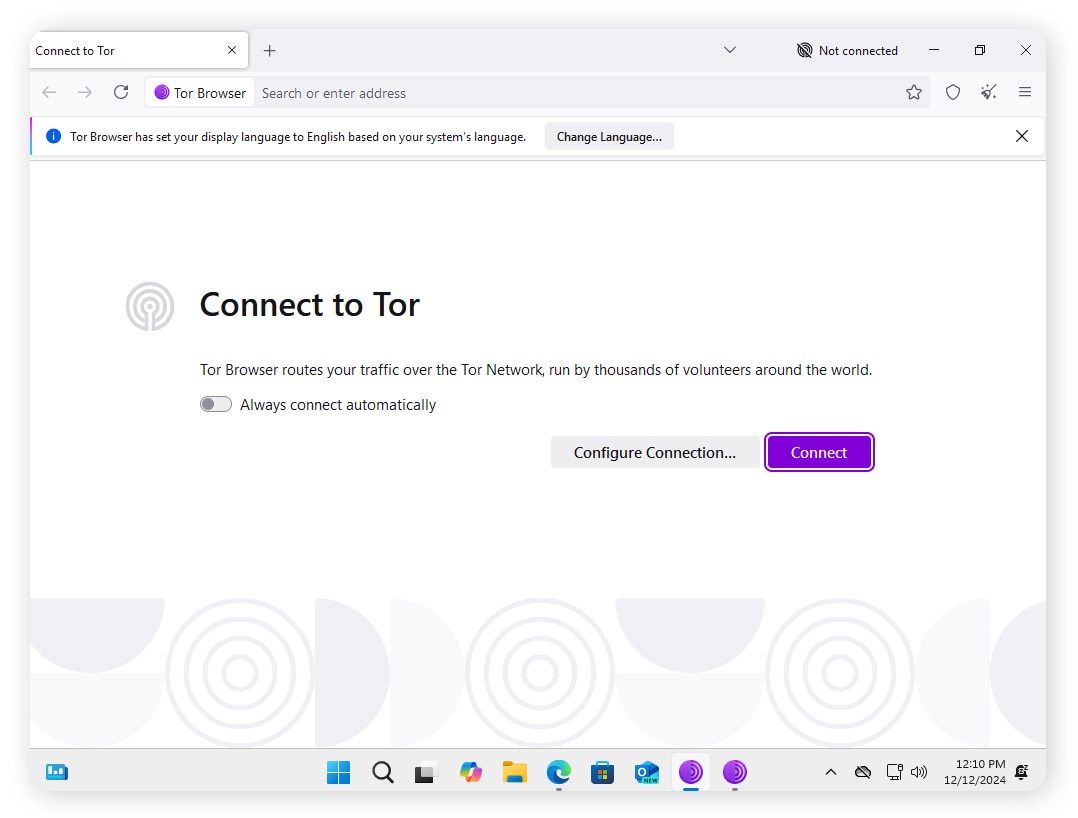

2. Lancez le navigateur Tor depuis votre bureau ou le menu Démarrer, puis cliquez sur Connexion sur l'écran d'accueil pour établir une connexion sécurisée au réseau Tor.

Mac

- Accédez à la page de téléchargement du Projet Tor et sélectionnez Télécharger pour macOS.

- Ouvrez le fichier d'installation .dmg une fois le téléchargement terminé.

- Faites glisser l'application Navigateur Tor vers le dossier Applications dans la fenêtre contextuelle.

- Ouvrez le navigateur Tor et cliquez sur Connexion pour vous connecter au réseau Tor.

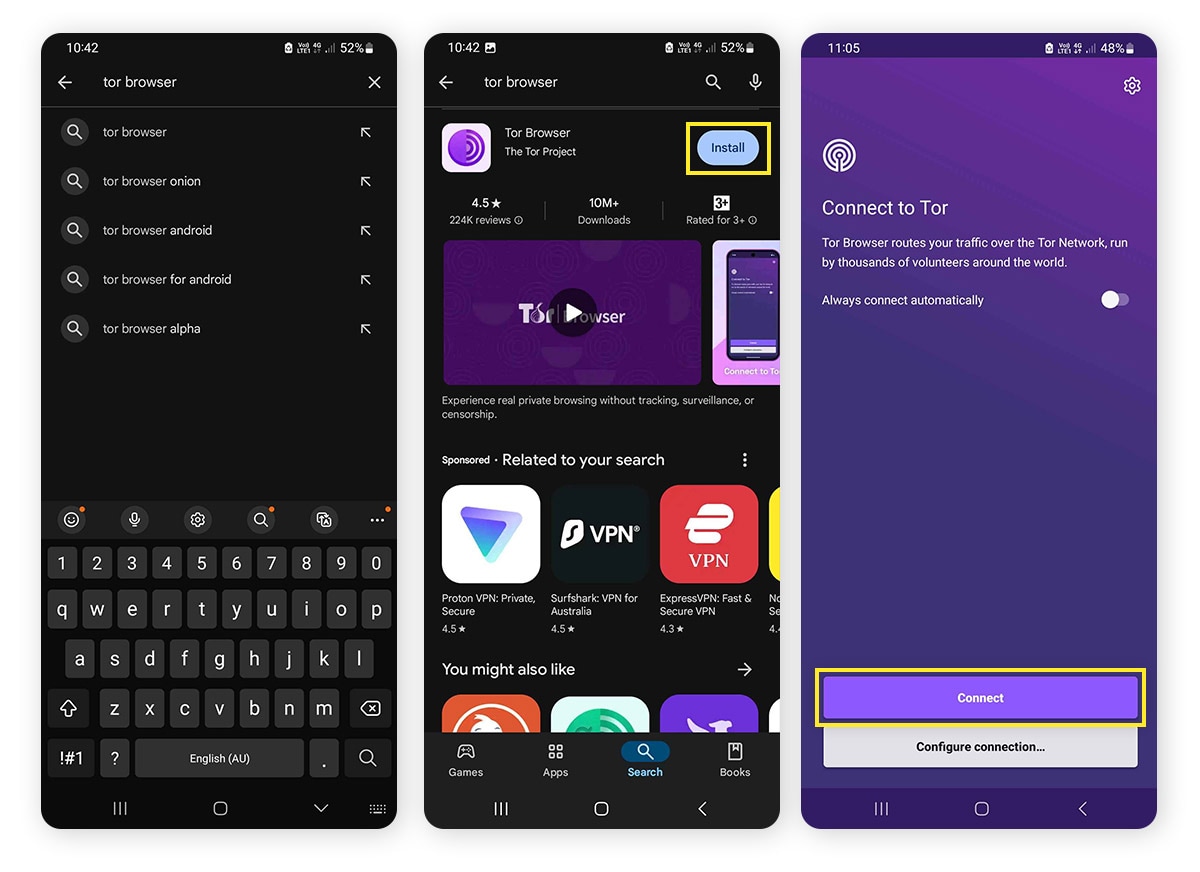

Android

- Recherchez Navigateur Tor dans le Google Play Store et appuyez sur Installer.

- Une fois l'application installée, ouvrez-la et cliquez sur Connexion pour rejoindre le réseau Tor.

iPhone

En raison de certaines exigences d'Apple, le navigateur Tor n'est pas disponible pour iPhone, mais il existe néanmoins des moyens de se connecter au réseau Tor lors de l'utilisation d'un appareil iOS.

Le Projet Tor recommande d'utiliser l'application Onion Browser conjointement avec un VPN pour une connexion optimale au réseau Tor, bien que les protections de confidentialité de cette application soient un peu moins robustes que celles du navigateur Tor. Voici comment télécharger et installer Onion Browser :

- Ouvrez l'App Store et recherchez Onion Browser.

- Appuyez sur Obtenir et attendez que l'application s'installe.

- Ouvrez l'application et appuyez sur Connexion pour vous connecter au réseau Tor.

Qu'est-ce que Tor ?

Tor, abréviation de « The Onion Routing project », est un réseau gratuit et open source conçu pour protéger la confidentialité en ligne et permettre l'accès au Dark Web. Il achemine votre trafic Internet à travers plusieurs « nœuds » de serveur, chacun ajoutant une couche de chiffrement. Ce processus rend extrêmement difficile pour les sites web, les fournisseurs d'accès à Internet ou d'autres observateurs du réseau de retracer votre activité ou de localiser votre position.

Développé à l'origine pour protéger les communications en ligne des services de renseignement américains, Tor est désormais utilisé par le public à de nombreuses fins, légales comme illégales. Celles-ci incluent le contournement de la censure gouvernementale, les dénonciations anonymes, les communications secrètes et l'accès ou le commerce de biens et services illicites. De nombreux utilisateurs, cependant, sont simplement des personnes ordinaires qui accordent de l'importance à la confidentialité et choisissent de naviguer de manière anonyme par principe.

Mais bien que Tor chiffre votre trafic, il ne cache pas le fait que vous l'utilisez. C'est pourquoi les utilisateurs avertis de Tor vont plus loin en chiffrant d'abord toutes leurs données Internet via un VPN : une configuration appelée « Tor over VPN ». Cela permet d'ajouter une couche de confidentialité supplémentaire puissante qui masque à la fois votre adresse IP et votre utilisation de Tor.

Avantages

Tor offre des avantages précieux pour un large éventail d'utilisateurs soucieux de la confidentialité, notamment les journalistes, les militants, les dissidents politiques, ceux qui ont des préoccupations de sécurité accrues et les personnes ordinaires qui préfèrent simplement garder leur navigation Internet privée.

Voici quelques-uns des avantages de l'utilisation de Tor :

- Contournement de la censure : Tor peut aider à contourner la censure des gouvernements et d'autres entités en vous aidant à contourner certaines restrictions tout en restant anonyme.

- Confidentialité améliorée : en utilisant un chiffrement multicouche et en s'assurant qu'aucun nœud unique du réseau ne connaît à la fois la source et la destination de votre trafic, Tor renforce la confidentialité de vos activités en ligne.

- Gratuit et open source : vous pouvez faire confiance au code de Tor car il est open source et disponible pour que quiconque puisse l'inspecter, l'auditer ou y contribuer.

- Résistance au pistage : Tor ne conserve pas les données utilisateur ni les journaux, et il aide à empêcher les sites web de pister les utilisateurs en fonction de leur adresse IP. Le navigateur Tor limite également la capture d'empreinte numérique du navigateur.

- Accès à des services cachés : Tor permet à ses utilisateurs d'accéder à des services cachés sur le Dark Web. L'utilisateur et le service restent tous deux anonymes lorsque ces services sont consultés, renforçant davantage la confidentialité.

Inconvénients

Bien que Tor offre des protections robustes de la confidentialité, il présente des inconvénients notables qui peuvent le rendre peu pratique pour un usage quotidien. De plus, le contenu du Dark Web auquel il donne accès peut mettre les utilisateurs en danger.

Voici quelques-uns des principaux inconvénients de l'utilisation de Tor :

- Détérioration des performances : le chiffrement et le routage multicouches de Tor ralentissent considérablement les vitesses de navigation par rapport aux connexions web standard.

- Accès limité aux sites web : de nombreux sites web bloquent le trafic de Tor en raison d'abus de la part de mauvais acteurs. Les nœuds de sortie sont souvent mis sur liste noire, ce qui peut limiter les fonctionnalités. Par exemple, vous pouvez avoir des difficultés à effectuer vos opérations bancaires en ligne via Tor.

- Stigmatisation et surveillance : bien que légal dans la plupart des pays, l'association de Tor avec l'activité criminelle peut provoquer la suspicion des FAI ou de la police, même lorsqu'il est utilisé pour une confidentialité légitime.

- Exposition à du contenu dangereux : le Dark Web héberge un volume élevé de ressources illégales et malveillantes. Les fichiers peuvent contenir des malwares ou des spywares, et l'accès à certains contenus peut entraîner des conséquences juridiques. Procédez toujours avec prudence.

- Pas infaillible : Tor renforce l'anonymat mais n'est pas parfait. En vous connectant à des comptes personnels, en téléchargeant des fichiers ou en vous connectant sans VPN, vous pouvez exposer votre identité ou votre adresse IP via le nœud d'entrée, s'il est compromis ou surveillé.

Comment fonctionne le navigateur Tor ?

Le navigateur Tor fonctionne en acheminant le trafic Internet à travers un réseau mondial de nœuds de serveur pour masquer votre adresse IP et votre activité. Il chiffre les données plusieurs fois, chaque couche étant retirée par un nœud différent, ce qui contribue à améliorer la confidentialité de l'utilisateur et rend le pistage ou la surveillance extrêmement difficile.

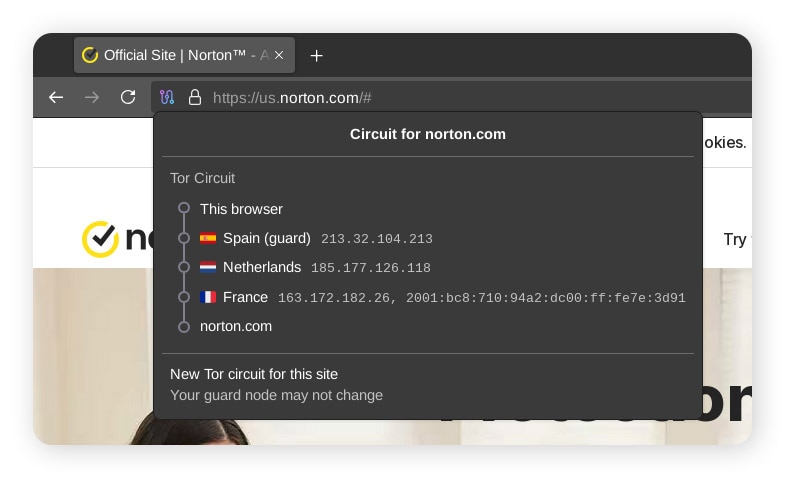

Pour découvrir le fonctionnement de Tor plus en détail, examinons les trois nœuds d'un circuit Tor :

- Nœud d'entrée : également appelé nœud de garde, il s'agit du premier serveur auquel votre appareil se connecte. Il voit votre véritable adresse IP (sauf si vous utilisez un VPN) mais pas le site web ou le service auquel vous accédez. Il connaît seulement l'adresse IP du nœud suivant dans le réseau.

- Nœud intermédiaire : ce relais agit comme un pont, transmettant votre trafic chiffré du nœud d'entrée au nœud de sortie. Il ne connaît que le relais précédent et le relais suivant dans la chaîne, mais pas votre identité ni la destination finale.

- Nœud de sortie : le dernier serveur du circuit Tor déchiffre le trafic et l'envoie au site web de destination. Bien qu'il puisse voir le contenu consulté si la connexion n'est pas chiffrée, il ne sait pas qui a initialement demandé les données.

Chaque nœud du circuit Tor ne connaît que l'adresse IP du nœud directement avant et après lui, jamais le chemin complet. Cette conception segmentée rend extrêmement difficile pour tout observateur, qu'il s'agisse d'un site web, d'un FAI ou d'un acteur malveillant, de retracer votre trafic jusqu'à vous. Cependant, il peut toujours être capable de détecter que vous utilisez Tor.

En quoi Tor est-il différent d'un VPN ou d'un serveur proxy ?

Tor, les VPN et les serveurs proxy améliorent tous la confidentialité et l'anonymat de différentes manières, et dans certains cas, ils peuvent être combinés pour une protection renforcée. Voici un aperçu des principales différences entre Tor, les VPN et les proxys :

- Tor achemine votre trafic à travers un réseau décentralisé de nœuds chiffrés, offrant un anonymat solide. Comme aucun point unique ne connaît à la fois votre identité et votre destination, il est difficile de retracer l'activité jusqu'à vous. Cependant, Tor est plus lent qu'un VPN et peut ne pas fonctionner avec tous les sites web.

- Les VPN chiffrent votre trafic entre votre appareil et le serveur VPN, masquant votre historique de recherche et votre activité de navigation à votre FAI et au réseau local. Les VPN sont généralement plus rapides que Tor et plus conviviaux, mais vous devez faire confiance au fournisseur pour qu'il n'enregistre pas vos données.

- Les serveurs proxy modifient votre adresse IP en acheminant le trafic via un serveur intermédiaire, mais n'offrent aucun chiffrement. Bien que rapides, les proxys laissent vos données visibles à la fois à votre FAI et à l'opérateur du proxy. La principale différence entre un serveur proxy et un VPN est que les proxys ne sécurisent pas votre trafic.

Utilisez Norton VPN pour maximiser votre confidentialité lorsque vous naviguez avec Tor

Tor offre une protection robuste contre la surveillance du réseau et le pistage par les sites web, mais sans un VPN de confiance, votre FAI ou l'administrateur réseau peut toujours voir que vous utilisez Tor, et votre véritable adresse IP peut être exposée.

Norton VPN renforce votre confidentialité et votre sécurité lors de l'utilisation de Tor en chiffrant votre trafic Internet avant qu'il n'atteigne le réseau Tor, masquant votre adresse IP et ajoutant une couche de protection supplémentaire puissante contre la surveillance du réseau. Obtenez Norton VPN dès aujourd'hui pour commencer à naviguer sur le web de manière plus libre et anonyme.

FAQ

Puis-je être pisté en utilisant Tor ?

Potentiellement, oui. Tor améliore considérablement l'anonymat, mais si un attaquant contrôle à la fois les nœuds d'entrée et de sortie, il pourrait tenter une corrélation de trafic pour lier votre identité à votre activité. Vous pouvez également être pisté en vous connectant à des comptes personnels, en téléchargeant des fichiers non sécurisés ou en modifiant les paramètres du navigateur qui exposent votre empreinte numérique. L'utilisation de Tor avec un VPN ajoute une couche de protection supplémentaire en masquant votre adresse IP au nœud d'entrée de Tor.

Le navigateur Tor est-il légal en France ?

Tor est complètement légal dans de nombreux endroits, notamment l'UE, le Royaume-Uni, les États-Unis et l'Australie, mais illégal dans d'autres, comme la Chine et la Russie. En raison des activités illicites et de la criminalité sur le Dark Web, la navigation anonyme est considérée avec suspicion dans certains pays. Comme pour la légalité des VPN, vous devez toujours vérifier vous-même et voir si le Dark Web est légal dans votre pays.

Tor est-il sûr ?

L'utilisation de Tor et du navigateur Tor est considérée comme relativement sûre si vous utilisez les paramètres de sécurité par défaut, mais gardez à l'esprit que Tor n'offre pas de chiffrement de bout en bout. De même, il ne vous protège pas contre les menaces numériques courantes comme les malwares ou les attaques de phishing. Lorsque vous utilisez Tor, adoptez une bonne hygiène de sécurité en évitant les liens suspects et en utilisant un logiciel antivirus fiable.

Tor est-il un VPN ?

Non, Tor n'est pas un VPN. Bien que les deux outils améliorent la confidentialité en ligne, ils fonctionnent différemment. Alors que Tor achemine votre trafic à travers un réseau décentralisé de relais chiffrés, contribuant à masquer votre identité, un VPN chiffre votre connexion Internet et fait transiter les données via un serveur unique. Leurs objectifs sont similaires mais ils utilisent des technologies distinctes présentant des avantages différents.

Existe-t-il des alternatives à Tor ?

Il existe des alternatives à Tor, notamment le Projet Internet Invisible (I2P), Lokinet et Psiphon. Renseignez-vous sur ce qu'ils offrent et évaluez vos besoins en matière de confidentialité pour décider quel navigateur du Dark Web vous convient le mieux.

Un VPN est-il nécessaire pour utiliser Tor ?

Vous n'avez pas techniquement besoin d'un VPN pour utiliser Tor, mais en utiliser un peut renforcer votre confidentialité en masquant l'utilisation de Tor à votre FAI et en masquant votre véritable adresse IP au nœud d'entrée de Tor. Cette configuration dite « Tor over VPN » ajoute une couche de sécurité supplémentaire, ce qui peut être particulièrement important sur les réseaux surveillés ou publics.

Tor est une marque de The Tor Project.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.