Split tunneling : Qu'est-ce que c'est, comment fonctionne-t-elle, est-elle sécurisée ?

Le split tunneling est une fonction VPN qui change la donne et vous permet de choisir les données de l'application ou du site que vous souhaitez chiffrer, tout en acheminant d'autres applications ou données, comme les connexions de jeu, via l'Internet normal. Découvrez comment elle fonctionne et procurez-vous Norton VPN pour profiter d'une confidentialité et d'une performance maximales.

- Qu'est-ce que le VPN à split tunneling ?

- Comment fonctionne le split tunneling ?

- Le split tunneling est-elle sûre ?

- Types de split tunneling

- Avantages et inconvénients de le split tunneling

- Quand utiliser le split tunneling ?

- Comment activer le split tunneling sur Norton VPN ?

- Prenez le contrôle de votre activité en ligne

- FAQ

Les VPN sont des outils essentiels de protection de la confidentialité en ligne qui établissent des voies d'accès sécurisées (ou tunnels) par lesquelles transitent les données Internet, en chiffrant vos données en transit et en masquant votre localisation. Mais parfois, le fait d'envoyer toutes vos données via un VPN peut s'avérer gênant, par exemple si vous utilisez des applications qui dépendent de votre emplacement spécifique ou si vous essayez d'imprimer un document localement.

C'est là que la segmentation de tunnel (split tunneling) s'avère utile, car elle vous permet d'exclure une partie de votre trafic Internet sans avoir à désactiver complètement votre VPN.

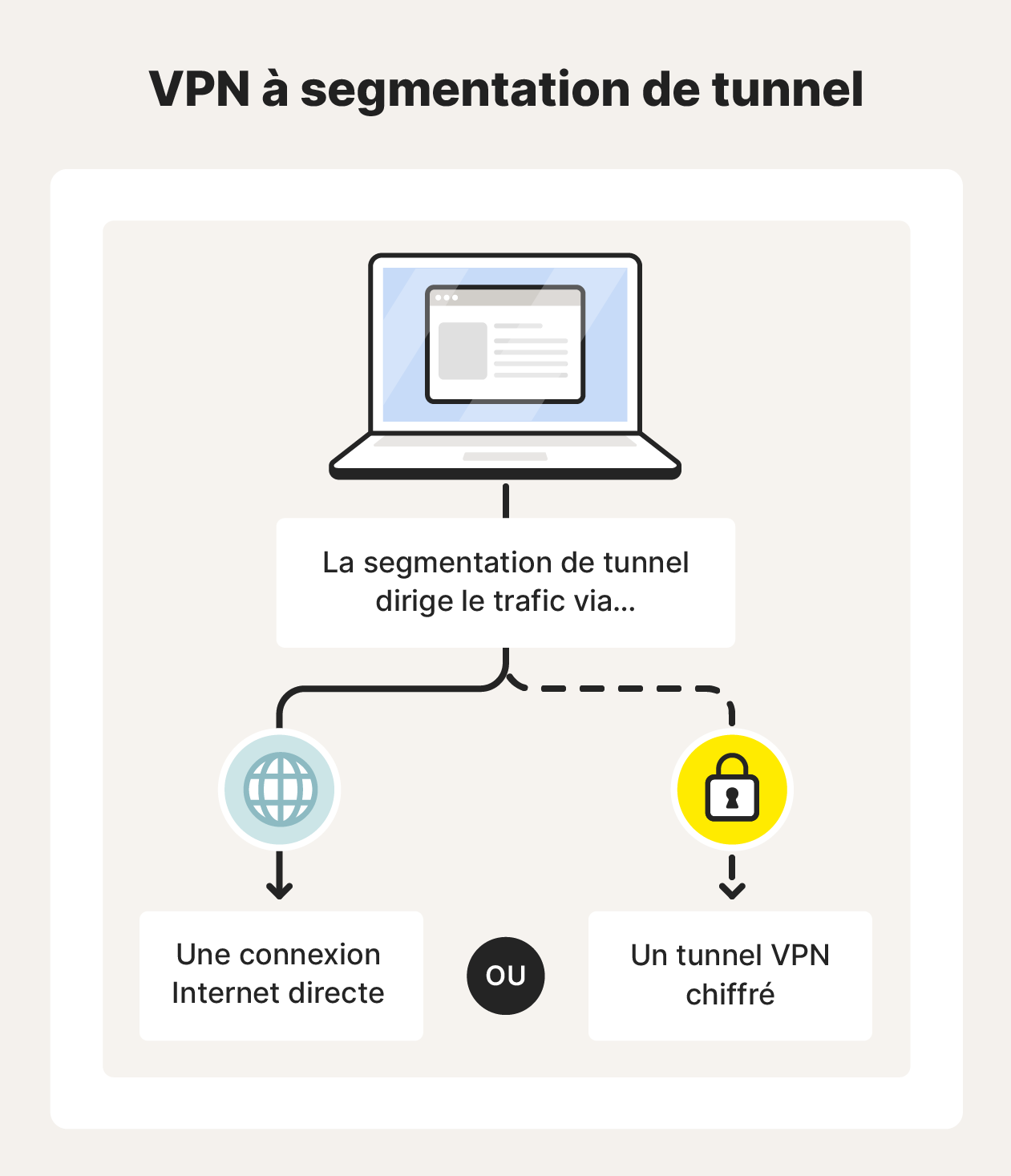

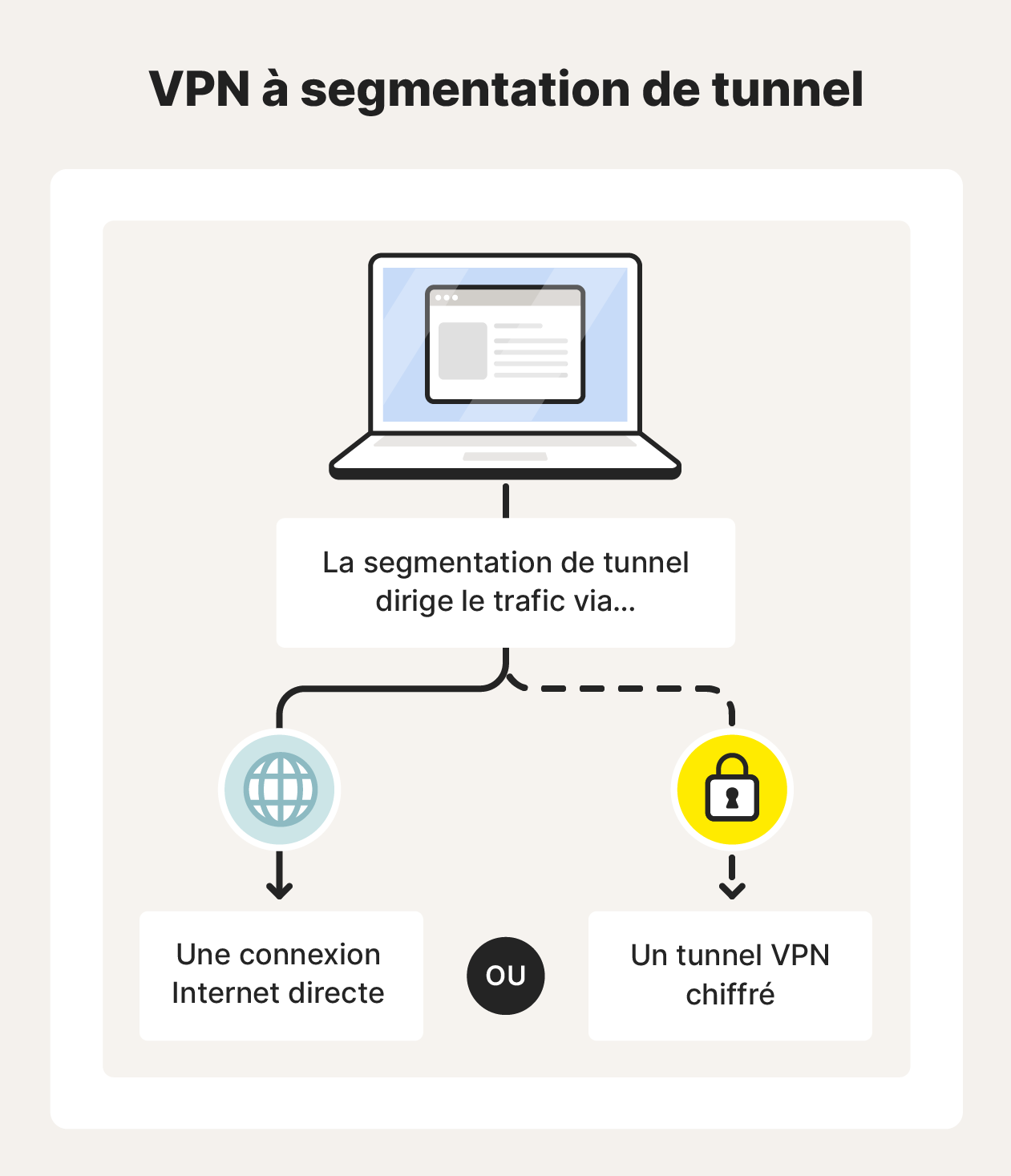

Qu'est-ce que le VPN à split tunneling ?

Le split tunneling est une fonction VPN qui achemine une partie du trafic à travers le tunnel VPN chiffré tout en transmettant d'autres données directement sur Internet. Cette approche améliore la flexibilité tout en préservant la confidentialité en ne chiffrant que les flux de données sensibles, ce qui contribue à augmenter la vitesse d'Internet, à réduire l'utilisation de la bande passante et à maintenir un équilibre entre sécurité, performances et accessibilité.

La segmentation de tunnel est particulièrement utile car elle vous permet d'accéder à des services et à des sites spécifiques à une région qui peuvent bloquer le trafic VPN, tout en vous offrant les avantages d'un VPN pour d'autres applications. Par exemple, les services de streaming peuvent vous empêcher de regarder un film s'ils détectent que vous usurpez votre localisation ou que vous vous connectez par l'intermédiaire d'une adresse IP VPN connue.

Comment fonctionne le split tunneling ?

La segmentation de tunnel fonctionne en créant deux voies distinctes pour votre trafic Internet : l'une passant par une connexion chiffrée qui fonctionne comme un VPN standard, et l'autre par votre connexion Internet normale qui n'est pas sécurisée par les protocoles VPN.

Si vous disposez d'un VPN avec split tunneling, vous pouvez configurer les paramètres de l'application pour inclure ou exclure des programmes spécifiques de votre connexion sécurisée. Par exemple, vous pouvez protéger des activités sensibles, comme les achats en ligne ou les opérations bancaires, contre les attaques de type « Man-in-the-middle », tout en permettant au trafic moins critique, comme le streaming ou la navigation occasionnelle, de contourner le VPN.

Le split tunneling est-elle sûre ?

La segmentation de tunnel est sûre si vous utilisez un service VPN réputé qui chiffre les activités sensibles et masque votre IP, en particulier si vous êtes sur un réseau protégé par WPA2 ou WPA3 et que vous adoptez d'autres bonnes pratiques en matière de sécurité numérique.

Toutefois, le split tunneling n'est jamais aussi sûre qu'une connexion à Internet via un VPN à tunnels complets, une solution qui offre une protection maximale contre les espions et les cybercriminels. Pour assurer votre sécurité lorsque vous segmentez un tunnel, suivez toujours les conseils suivants en matière de cybersécurité :

- Utilisez une application de messagerie sécurisée : Tenez-en vous à des applications de communication fiables qui utilisent le chiffrement de bout en bout, telles que WhatsApp, Viber et Signal.

- Utilisez des fournisseurs de services de messagerie sécurisés : Les services fiables tels que Gmail ou Outlook envoient des messages via une connexion sécurisée TLS (Transport Layer Security).

- Évitez les réseaux à risque : N'utilisez pas de VPN à segmentation de tunnel sur un Wifi public ou des réseaux non sécurisés qui pourraient constituer une porte dérobée facile à utiliser pour les acteurs malveillants.

- Rendez-vous uniquement sur des pages web sécurisées : Vérifiez toujours si un site web est sûr et possède un certificat SSL, ce qui signifie qu'une connexion HTTPS sécurisée sera établie entre votre navigateur et le serveur.

N'oubliez pas qu'un VPN, qu'il repose ou non sur une segmentation de tunnel ne vous protège pas contre les menaces de phishing ou de malware. Veillez donc à associer votre VPN à un puissant logiciel antivirus afin de vous défendre contre l'ensemble des menaces.

Norton 360 Deluxe est une suite complète de cybersécurité combinant une protection puissante des appareils et un VPN intégré, offrant une sécurité solide contre les menaces en ligne et une confidentialité en ligne à toute épreuve, le tout dans une seule application facile à utiliser.

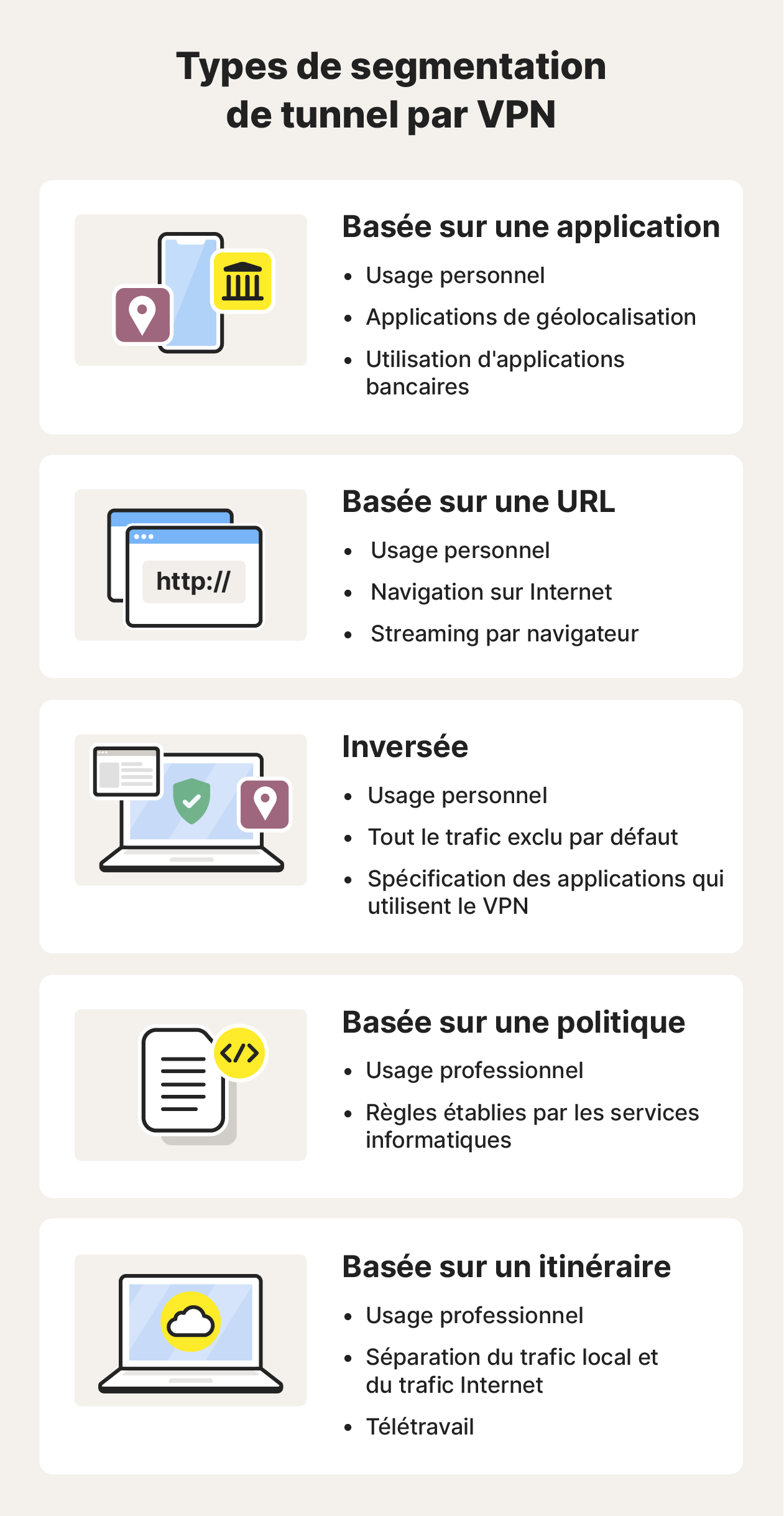

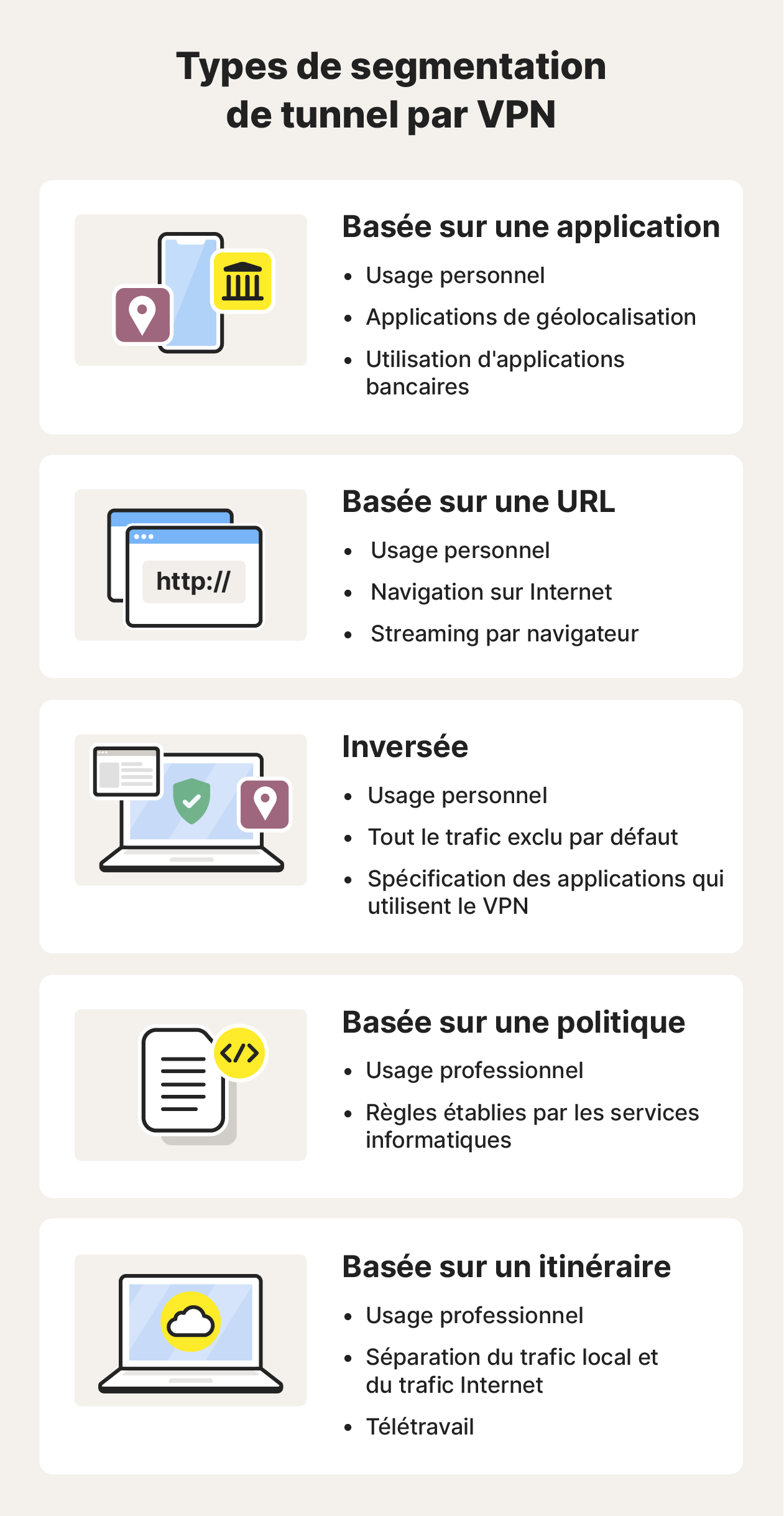

Types de split tunneling

Tous les types de split tunneling fonctionnent selon les mêmes principes fondamentaux, mais ils peuvent être classés en différents types selon la manière dont le trafic est traité en fonction de différentes catégories ou critères d'utilisation, tels que les applications, les URL ou les stratégies.

Voici les principaux types de segmentation de tunnel et ce qu'ils font :

- Basée sur les applications : Elle vous permet de choisir des applications spécifiques à exclure de votre VPN.

- Basée sur les URL : Elle vous permet de sélectionner les sites web qui contournent le VPN.

- Inversée : Spécifie les applications ou sites web que vous incluez dans votre VPN.

- Basée sur une stratégie : Elle suit les règles propres à l'organisation, généralement définies par les services informatiques.

- Basée sur un itinéraire : Elle sépare le trafic entre les connexions locales et Internet.

Les options de segmentation de tunnel à votre disposition dépendent de votre service VPN. Par exemple, les VPN SSL basés sur un navigateur n'offrent généralement qu'une segmentation de tunnel basée sur les URL, tandis que les VPN mobiles pour iPhone ou Android utilisent souvent une segmentation de tunnel fondée sur les applications.

Avantages et inconvénients de le split tunneling

La segmentation de tunnel offre une certaine souplesse en vous permettant d'équilibrer vos besoins en matière de confidentialité et de performances en ligne, mais elle comporte des inconvénients. Bien qu'elle puisse améliorer la vitesse et l'efficacité, un usage inapproprié peut exposer vos données à des risques de sécurité. Il est donc essentiel de comprendre ses avantages et ses limites pour décider quand l'utiliser, comment et si vous devez vous en servir.

Voici une analyse des avantages et des inconvénients de la segmentation de tunnel :

Avantages |

Inconvénients |

|---|---|

Connexions plus rapides pour le trafic hors VPN |

Confidentialité et sécurité réduites |

Consommation de bande passante réduite |

Configuration et gestion plus complexes |

Accès aux périphériques du réseau local |

Risque de mauvaise configuration |

Contournement des blocages VPN |

Peut violer les stratégies de sécurité de l'organisation |

Quand utiliser le split tunneling ?

Vous devriez envisager d'avoir recours à la segmentation de tunnel lorsque vous êtes connecté à un réseau sécurisé et que seules certaines de vos activités requièrent la confidentialité accrue du chiffrement et du masquage d'IP. Cela permet de garantir la sécurité des données critiques tout en réduisant l'utilisation de la bande passante et en permettant à d'autres applications moins sensibles de bénéficier d'un accès direct et plus rapide à Internet.

Voici quelques cas d'utilisation spécifiques de la segmentation de tunnel :

- Streaming : Contournez votre VPN et accédez directement aux données de streaming pour éviter la mise en mémoire tampon, les vitesses lentes ou une qualité vidéo réduite.

- Télétravail : Accédez aux ressources de l'entreprise en toute sécurité via le VPN tout en utilisant une segmentation de tunnel pour accéder directement à des sites web non sensibles.

- Gaming : Profitez de jeux vidéo plus rapides et à faible latence en acheminant le trafic de jeu en dehors du VPN pour réduire le ping.

- Téléchargements volumineux : Excluez les téléchargements importants et non sensibles du VPN pour économiser de la bande passante et accélérer le processus tout en sécurisant les tâches critiques.

- Accédez aux périphériques du réseau local : Maintenez les connexions aux appareils locaux tels que les imprimantes ou les appareils domestiques intelligents sans perturber l'utilisation du VPN pour une navigation Internet sécurisée.

- Contournez les géo-restrictions de manière sélective : Utilisez le VPN pour accéder aux contenus verrouillés par région tout en permettant aux applications ou aux sites qui requièrent votre emplacement réel de voir votre adresse IP locale.

- Banque en ligne : Chiffrez les transactions financières via le VPN tout en accédant à des sites web généraux ou à d'autres services Internet sans latence supplémentaire.

Comment activer le split tunneling sur Norton VPN ?

Pour activer et configurer la segmentation de tunnel sur les versions Android et Windows de Norton VPN, il suffit d'ouvrir les paramètres de l'application et de personnaliser vos préférences.

Split tunneling sous Android avec Norton VPN

Voici comment configurer la segmentation de tunnel sur votre appareil Android avec Norton VPN :

- Lancez l'application Norton VPN.

- Appuyez sur l'icône Paramètres dans le coin supérieur droit de votre écran, puis sur Préférences VPN.

- Appuyez sur Segmentation de tunnel, puis déplacez le curseur pour activer la fonction.

- Sous Exclure des applications spécifiques de l'utilisation du VPN, cochez la case en regard de l'application que vous souhaitez exclure du tunnel VPN.

- Désactivez le VPN, puis réactivez-le pour appliquer la modification.

Split tunneling sous Windows avec Norton VPN

Pour activer la segmentation de tunnel sur un PC Windows avec Norton VPN :

- Ouvrez Norton VPN sur votre PC.

- Sur le tableau de bord, cliquez sur Préférences VPN, puis déplacez le curseur pour activer la segmentation de tunnel VPN.

- Cliquez sur Gérer les applications sous Segmentation de tunnel. Dans la nouvelle fenêtre, cliquez sur Ajouter une application pour exclure une application du passage par le VPN.

- Suivez les instructions à l'écran pour confirmer et enregistrer vos préférences.

Prenez le contrôle de votre activité en ligne

Bien qu'il soit préférable de garder votre VPN activé pour un maximum de confidentialité et de sécurité, il est parfois nécessaire de désactiver votre connexion en raison de problèmes de performance ou d'accessibilité. La segmentation de tunnel vous permet d'avoir le beurre et l'argent du beurre.

Obtenez Norton VPN pour accéder à la segmentation de tunnel sous Android et Windows, personnalisez votre connexion via des milliers de serveurs géo-optimisés, et veillez à ce vos données Internet sensibles soient toujours sécurisées grâce à un chiffrement AES-256 étanche, soutenu par une puissante fonction d'arrêt d'urgence pour une tranquillité d'esprit ultime.

FAQ

Puis-je contrôler le trafic qui passe par un tunnel fractionné ?

Oui, vous pouvez contrôler le trafic qui passe par un tunnel fractionné en spécifiant les applications ou les sites web qui sont acheminés par le tunnel VPN chiffré et ceux qui le contournent pour un accès direct à Internet.

Quelle est la différence entre un VPN à tunnels complets et un VPN à tunnels fractionnés ?

Un VPN à tunnels complets chiffre 100 % de votre trafic Internet entrant et sortant, tandis qu'un VPN à tunnels fractionnés vous permet de sélectionner les flux de données à exclure ou à inclure.

Comment désactiver le split tunneling ?

La plupart des services VPN vous permettent de désactiver le split tunnelingl en la désactivant dans le menu des paramètres de l'application VPN.

Comment puis-je savoir si la segmentation de tunnel fonctionne ?

Vous pouvez tester le fonctionnement de la segmentation de tunnel en accédant à un site ou à un service que vous avez choisi d'exclure du VPN et en vérifiant votre adresse IP à l'aide d'un outil de recherche d'adresses IP. Si l'adresse IP correspond à votre réseau local, le trafic contourne le VPN, ce qui confirme que l'option de split tunneling est active.

Note éditoriale : Nos articles vous fournissent des informations éducatives. Nos offres peuvent ne pas couvrir ou protéger contre tous les types de crime, de fraude ou de menace sur lesquels nous écrivons. Notre objectif est d'accroître la sensibilisation à la cybersécurité. Veuillez consulter les conditions complètes lors de l'inscription ou de la configuration. N'oubliez pas que personne ne peut empêcher l'usurpation d'identité ou la cybercriminalité, et que LifeLock ne surveille pas toutes les transactions dans toutes les entreprises. Les marques Norton et LifeLock font partie de Gen Digital Inc.

Vour voulez en savoir plus ?

Suivez-nous pour connaître les dernières actualités, astuces et mises à jour.