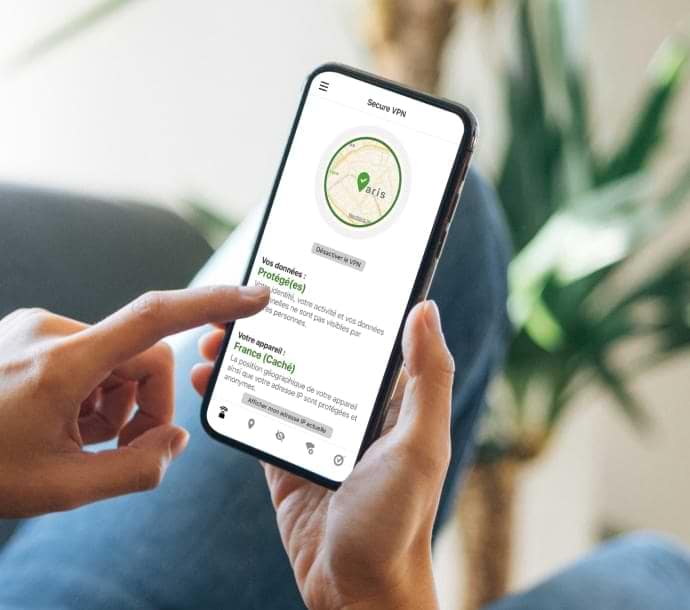

‡ Le Contrôle parental/Norton Family peut uniquement être installé et utilisé sur le PC Windows™ et les appareils iOS et Android™ d'un enfant, mais certaines fonctions ne sont pas disponibles sur certaines plates-formes. Les parents peuvent surveiller et gérer les activités de leur enfant depuis n'importe quel appareil (PC Windows sauf Windows en mode S) Mac, iOS et Android, sur nos applications mobiles, ou en se connectant à leur compte sur my.Norton.com et en sélectionnant Contrôle parental via n'importe quel navigateur. L'application mobile doit être téléchargée séparément. L'app iOS n'est pas disponible dans ces pays.

Les navigateurs les plus courants sont pris en charge, notamment Chrome, Edge et FireFox. L'accès au portail de contrôle parental n'est pas pris en charge par Internet Explorer. Sur iOS et Android, le navigateur Norton intégré à l'application doit être utilisé pour profiter pleinement des fonctions.